软件水平考试(初级)程序员上午(基础知识)模拟试卷25

-

ASCII is a 7-bit code used to represent numeric, alphabetic, and special printable characters. It also includes codes for control characters, which are(75).

- A.printable or displayable

- B.not printable or displayable

- C.not printable but displayable

- D.printable but not displayable

-

How many key comparisons are needed in searching for key value 38?(74).

- A.1

- B.4

- C.3

- D.2

-

The error messages given by a C compiler show the message text, the most common cause of the error, and a suggestion for(73)the error.

- A.updating

- B.fixing

- C.changing

- D.Editing

-

Transport gateways connect byte streams in the transport layer. Application gateways allow interworking above(72).

- A.network layer

- B.data link layer

- C.transport layer

- D.appfication layer

-

What is the decimal value of tile binary value 100107(70).

- A.18

- B.20

- C.14

- D.15

-

By means of multiple pipeline to carry out multiple processing, this technology is called(71).

- A.Multiple pipeling

- B.Superpipeline

- C.Superscalar

- D.Very long instruction word

-

An instruction that uses indrect addressing mustt contain an address of memory where(69).

- A.data is stored

- B.a pipeline stall will be executed

- C.a page fault is addressed

- D.another address is stored

-

In which phase of the software engineering process is the Software Requirements Specification developed?(68).

- A.development phase

- B.engineering phase

- C.maintenance phase

- D.Definition phase

-

The sorting method described by the code is called(67).

- A.Insertion sort

- B.Selection sort

- C.Radix sort

- D.Merge sort

-

In a computer, if a logical left shift of the operand occurs, its lowest bit is(66).

- A.unchanged

- B.1

- C.0

- D.random

-

(80)

- A.面向对象语言

- B.分布语言

- C.交互式语言

- D.高级语言

-

(79)

- A.语句成分

- B.变量成分

- C.对象成分

- D.传输成分

-

(78)

- A.逻辑式语言

- B.非过程语言

- C.过程语言

- D.文档语言

-

(77)

- A.设计性语言

- B.申述式语言

- C.命令式语言

- D.结构性语言

-

软件语言是用于书写计算机软件的语言。它主要包括需求定义语言、(45)、(46)、程序设计语言以及(47)等,适用于软件开发的各个阶段。程序设计语言的基本成分是数据成分、运算成分、控制成分以及(48)。程序设计语言有多种分类法,例如,按成分性质分,有顺序语言,并发语言,并行语言,(49)。

- A.面向对象语言

- B.功能性语言

- C.数据定义语言

- D.函数式语言

-

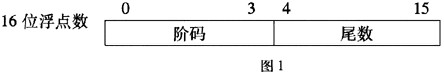

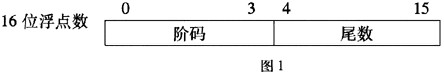

(75)

- A.1110001010101000

- B.11110101000101

- C.11110001010100

- D.1101010100000000

-

(73)

- A.0.078125

- B.1.45

- C.20

- D.20.697395

-

(74)

- A.0.078125

- B.1.45

- C.20

- D.20.697395

-

(72)

- A.0.078125

- B.1.45

- C.20

- D.20.697395

-

计算机中16位浮点数的表示格式如图1所示:

某机器码为1110001010000000。

若阶码为移码且尾数为反码,其十进制真值为(8);

若阶码为移码且尾数为原码,其十进制真值为(9);

若阶码为补码且尾数为反码,其十进制真值为(10);

若阶码为补码且尾数为原码,其十进制真值为(11),将其规格化后的机器码为(12)。

- A.0.078125

- B.1.45

- C.20

- D.20.697395

-

(70)

- A.过载多态

- B.隐含多态

- C.参数多态

- D.包含多态

-

(69)

- A.重置多态

- B.包含多态

- C.隐含多态

- D.过载多态

-

在面向对象技术中,多态有多种不同的形式,其中(32)和(33)称为通用多态,(34)和强制多态称为特定多态。

- A.隐含多态

- B.过载多态

- C.参数多态

- D.重置多态

-

(70)是指无线工作站在一组无线访问点(AP)之间移动,并对用户提供透明的无缝连接过程。

- A.扫频

- B.关联

- C.重关联

- D.漫游

-

在Windows操作系统的cmd窗口中,运行(69)命令后可得到如图5-6所示的系统输出信息。

图5-6 系统输出信息

- A.ipconfig/all

- B.ping

- C.netstat

- D.nslookup

-

使用FTP进行文件下载时,(68)。

- A.包括用户名和口令在内,所有传输的数据都不会被自动加密

- B.用户名和口令是不加密传输的,其他数据则以加密传输

- C.包括用户名和口令在内,所有传输的数据都会被自动加密

- D.用户名和LJ令是加密传输的,而其他数据则以文明方式传输

-

假设进行天气预报仅有“晴、云、阴、雨、雪、雾、霜、雹”等天气状况,需要通过某个八进制的数字通信系统传送,每秒钟播报一次,则可接受的最低传输速率为(67)baud。

- A.1

- B.2

- C.3

- D.8

-

如果子网掩码是255.255.192.0,那么主机(66)必须通过路由器才能与主机147.69.144.16通信。

- A.147.69.127.224

- B.147.69.130.33

- C.147.69.148.129

- D.147.69.191.21

-

在数据处理过程中,人们常用“四舍五入”法取得近似值。对于统计大量正数的平均值而言,从统计意义上说,“四舍五入”对于计算平均值(65)。

- A.不会产牛统计偏差

- B.产生略有偏高的统计偏差

- C.产生略有偏低的统计偏差

- D.产生忽高忽低结果,不存在统计规律

-

根据某项调查,参加软件资格考试的考生使用参考书的情况为:50%的考生使用参考书A;60%的考生使用参考书B;60%的考生使用参考书C;30%的考生同时使用参考书A与B;30%的考生同时使用参考书A与C;40%的考生同时使用参考书B与C;10%的考生同时使用以上3种参考书。则仅使用其中两种参考书的考生百分比为(64)。

- A.70%.

- B.80%.

- C.90%.

- D.100%.

-

在某学校的综合管理系统设计阶段,教师实体在学籍管理子系统中被称为“教师”,而在人事管理子系统中被称为“职工”,这类冲突被称之为()。

- A.语义冲突

- B.命名冲突

- C.属性冲突

- D.结构冲突

-

某位参加软件资格水平考试的学生通过当当网购买相关考试图书,其登录的电子商务网站的部分交易界面如图5-5所示。该电子商务交易方式为(63)。

图5-5 某电子商务网站交易界面

- A.B2B

- B.B2C

- C.C2C

- D.G2B

-

建立数据库系统的主要目标是减少数据的冗余,提高数据的独立性,并集中检查(57)。

- A.数据操作性

- B.数据完整性

- C.数据兼容性

- D.数据可维护性

-

在关系代数运算中,(58)运算结果的关系模式与原关系模式相同。

- A.投影

- B.自然连接

- C.并

- D.笛卡儿积

-

以下关于维护软件所需的成本叙述中,说法正确的是(56)。

- A.纠正外部和内部设计错误比纠正源代码错误需要更大的成本

- B.需求定义纠错的成本小于源代码纠错的成本

- C.用户文档需要经常更新,其维护成本超过了纠正设计错误的成本

- D.与需求定义相比,源代码的文字量大得多,所以源代码的维护成本更高

-

结构化分析方法(SA)的一个重要指导思想是(54)。

- A.自顶向下,逐步抽象

- B.自底向上,逐步抽象

- C.自顶向下,逐步分解

- D.自底向上,逐步分解

-

软件产品工程这一关键过程域是从CMM模型的(55)开始定义的。

- A.初始级

- B.已定义级

- C.可重复级

- D.定量管理级

-

以下不属于软件工程需求分析阶段的任务是(53)。

- A.分析软件系统的数据要求

- B.确定软件系统的功能需求

- C.确定软件系统的性能要求

- D.确定软件系统的运行平台

-

软件开发中的瀑布模型典型地刻画了软件生存周期各个阶段的划分,与其最相适应的软件开发方法是(52)。

- A.构件化方法

- B.结构化方法

- C.面向对象方法

- D.快速原型方法

-

以下关于XML文档遵守的规则描述中,错误的是(50)。

- A.属性值必须加引号

- B.元素名称无须区分大小写

- C.元素可以嵌套,但不能交叉

- D.文档中必须有且只有一个根元素

-

在数据流图中,两条平行线表示(51)。

- A.加工/处理

- B.数据流

- C.数据存储

- D.外部实体

-

以下不会造成死循环的C语句是(49)。

- A.while(x=8)x--;

- B.for(i=10;sum=0;sum<=i;)sum=--i;

- C.for(y=0,x=1;x>++y;x=i++)i=x;

- D.for(x=10;;x+=i);

-

采用UML分析用户需求时,用例UC1可以出现在用例UC2出现的任何位置,那么UC1和UC2之间的关系是(48)关系。

- A.包含(include)

- B.扩展(extend)

- C.泛化(generalize)

- D.调用(call)

-

在面向对象方法中,对象是类的实例。一个对象通过发送(47)来请求另一个对象为其服务。

- A.属性

- B.函数

- C.行为

- D.消息

-

面向对象程序设计语言的(46)机制,实现了方法的定义与具体的对象无关,而对方法的调用则可以关联于具体的对象。

- A.模板

- B.多态

- C.动态绑定

- D.多重绑定

-

以下叙述中,说法正确的是(45)。

- A.若对象A可以给对象B发送消息,那么对象A、B相互可见

- B.对象间不能共享类定义的变量,但可通过类名访问静态变量(类变量)

- C.封装反映了类间的一种层次关系,而组合反映了一种整体与部分的关系

- D.单身模式能够保证一个类仅有一个实例

-

以下关于静态多态方法(函数)的重载叙述中,正确的是(44)。

- A.其方法名(函数名)可以不同

- B.必须在参数顺序或参数类型上有所不同

- C.只需在返回值类型上有所不同

- D.必须在返回值类型及参数类型上有所不同

-

设求解某问题的递归算法如下: F(int n){ if n==1{ Move(1); } else{ F(n-1); Move(n); F(n-1); } } 求解该算法的计算时间时,仅考虑算法Move所进行的计算为主要计算,且Move为常数级算法,设算法Move的计算时间为k,当n=5时,算法F的计算时间为(42)。

- A.7k

- B.15k

- C.31k

- D.63k

-

在无向图G中,节点间的连通关系是一个二元关系,该关系是(43)关系。

- A.偏序

- B.反对称

- C.等价

- D.反传递

-

在11个元素的有序表A[1..11]中进行折半查找

,查找元素A[8]时,被比较的元素的下标依次是(41)。

,查找元素A[8]时,被比较的元素的下标依次是(41)。- A.5,7,9,8

- B.5,9,7,8

- C.6,9,7,8

- D.6,9,10,8

-

拉斯维加斯(Las Vegas)算法是一种常用的(40)算法。

- A.概率

- B.近似

- C.确定性

- D.分支-限界

-

在二叉树的顺序存储中,每个节点的存储位置与其父节点、左右子树节点的位置都存在一个简单的映射关系,因此可与三叉链表对应。若某二叉树共有n个节点,采用三叉链表存储时,每个节点的数据域需要d个字节,每个指针域占用4个字节,若采用顺序存储,则最后一个节点下标为k(起始下标为1),那么采用顺序存储更节省空间的条件是(39)。

- A.

- B.

- C.

- D.

- A.

-

字符串“student”中长度为4的子串有()个。

- A.1

- B.2

- C.4

- D.5

-

判断一个表达式中左右括号是否匹配,采用(38)这一数据结构实现较为方便。

- A.栈

- B.队列

- C.线性表的链式存储

- D.线性表的顺序存储

-

堆是一种数据结构,(36)是堆。

- A.(9,30,60,20,16,18,50,80)

- B.(9,50,80,30,60,20,16,18)

- C.(9,16,18,50,80,30,60,20)

- D.(9,18,16,20,50,80,30,60)

-

UML是一种面向对象的统一建模语言。在UML模型图中有依赖、(35)等关系。

- A.关联、特殊、实现

- B.结构、泛化、实现

- C.关联、泛化、实现

- D.关联、泛化、语义

-

在较高的抽象层次上,传统的程序流程图与UML中活动图最根本的区别在于(34)。

- A.两者采用不同的图形符号来描述

- B.活动图不提供循环控制结构,而程序流程图提供

- C.活动图不能表示并发活动,而程序流程图可以表示并发活动

- D.程序流程图明确指定了每个活动的先后顺序,而活动图仅描述活动和必要的工作顺序

-

某C语言结构体的定义如下。 struct date { int year, month, day; }; struct worklist { char name[20]; char sex; struct date birthday; }person; 若对变量person的出生年份进行赋值,正确的赋值语句是(33)。

- A.year=1976

- B.birthday. year=1976

- C.person. year=1976

- D.person. birthday. year=1976

-

以下关于编程风格的叙述中,不应提倡的风格是(32)。

- A.使用有清晰含义的标识符,并对程序语句进行注释

- B.不要直接进行浮点数的相等比较

- C.使用括号以改善逻辑表达式和算术表达式的清晰性

- D.尽量用计数方法来判断一个文件的结束

-

设有C语言变量说明“static int a[][2]={{1,2),(3,4}};int *pa,(*pb)[2];”,则执行语句“pa=pb=&a[0][0];”后,(*(pa+1))的值为(31)。

- A.2

- B.3

- C.&a[0][1]

- D.&a[1][0]

-

执行C程序代码“int a=1; int b=0; int c=0; int d=(++a)*(c=1);”后,a、b、c、d的值分别为(29)。

- A.2,0,1,2

- B.1,0,1,1

- C.2,0,1,1

- D.2,0,0,2

-

C语言属于(30)程序设计范型,该范型将软件程序归结为数据结构、算法过程或函数的设计与确定,程序的执行被看做是各过程调用的序列。

- A.函数式

- B.过程式

- C.面向逻辑

- D.面向对象

-

当一次函数调用发生时,对它的执行过程正确的描述是(28)。

- A.分配一个栈帧→复制实参变量的值→控制流转移到该函数的起始位置→开始执行该函数→控制流返回到函数调用点

- B.控制流转移到该函数的起始位置→复制实参变量的值→分配一个栈帧→开始执行该函数→控制流返回到函数调用点

- C.控制流转移到该函数的起始位置→分配一个栈帧→复制实参变量的值→开始执行该函数→控制流返回到函数调用点

- D.复制实参变量的值→控制流转移到该函数的起始位置→分配一个栈帧→开始执行该函数→控制流返回到函数调用点

-

页式存储管理中的页面是由(27)所感知的。

- A.用户

- B.操作系统

- C.编译系统

- D.链接程序

-

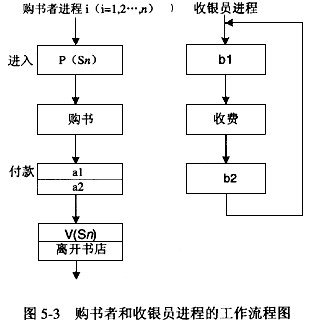

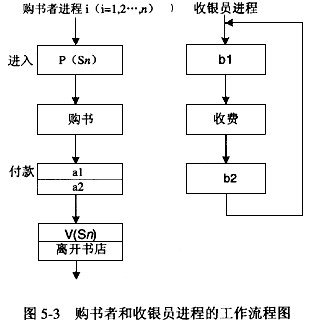

某书店有一个收银员,该书店最多允许n个购书者进入。将收银员和购书者看做不同的进程,其工作流程如图5-3所示。利用PV操作实现该过程,设置信号量S1、S2和Sn,初值分别为0、0和n。则图5-3中a1、a2、b1和b2应分别填入(26)。

- A.P(S1)、V(S2)、P(Sn)、V(S2)

- B.P(S2)、V(S)、V(Sn)、P(S2)

- C.V(S1)、P(S2)、P(S1)、V(S2)

- D.V(Sn)、P(Sn)、P(S2)、V(S1)

-

通常MAC地址固化在计算机的(25)中。

- A.高速缓冲区

- B.内存

- C.网卡

- D.硬盘

-

执行指令时,操作数存放在内存单元中,指令中给出操作数所在存储单元地址的寻址方式称为(23)。

- A.立即寻址

- B.直接寻址

- C.相对寻址

- D.寄存器寻址

-

除了I/O设备本身的性能之外,影响操作系统I/O数据传输速度的主要因素是(24)。

- A.Cache存储器性能

- B.主存储器的容量

- C.CPU的字长

- D.系统总线的传输速率

-

已知字符R的ASCII码值的十进制表示为82。如果将最高位设置为偶校验位,则字符L的ASCII码值设置偶校验位后,它的二进制表示为(21)。

- A.1001101

- B.1001110

- C.11010010

- D.11001100

-

某型号打印机与计算机的连接插头如图5-2所示,该插头可以连接到主板的(22)。

图5-2 某型号的打印机与计算机的连接插头

- A.并行接口

- B.COM接口

- C.RJ-45接口

- D.USB接口

-

使用Windows操作系统,在“我的电脑”中选择某磁盘中的文件,再选择【查看】菜单中的【(20)】,可查看该文件建立(或最近修改)的时间和文件的大小。

- A.图标

- B.列表

- C.详细信息

- D.状态栏

-

在Windows操作系统中,选定某个文件夹后,(19),可退回到该文件夹的上一级目录。

- A.在键盘上按退格键

- B.同时按【Ctrl】键和【←】方向键

- C.单击工具栏中的后退按钮

- D.同时按【Alt】键和【←】方向键

-

2007年1月,信息产业部发布了具有自主知识产权的《多声道数字音频编解码技术规范》。这是一个(18)。

- A.行业标准

- B.国家标准

- C.企业标准

- D.项目规范

-

许多黑客利用缓冲区溢出漏洞进行攻击,对于这一威胁,最可靠的解决方案是(16)。

- A.安装防火墙

- B.安装用户认证系统

- C.安装相关的系统补丁软件

- D.安装防病毒软件

-

在我国《著作权法》中,(17)系指同一概念。

- A.出版权与版权

- B.著作权与版权

- C.发行权与版权

- D.作者权与专有权

-

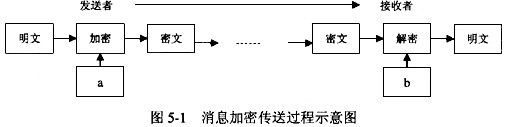

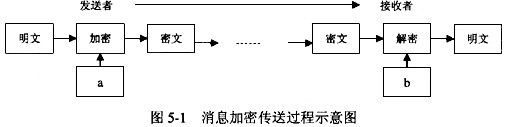

如图5-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(15)。

- A.接收者的公钥,接收者的私钥

- B.发送者的公钥,接收者的私钥

- C.发送者的私钥,接收者的公钥

- D.接收者的私钥,接收者的公钥

-

多方多媒体会话控制组(IETF的一个工作组)制定了一组会话控制协议来服务因特网上的多媒体应用,其中(14)用来描述会话包含的媒体类型。

- A.SDP

- B.SAP

- C.SIP

- D.SCCP

-

将一幅分辨率为640×480,具有234种彩色的图像以我国PAL制的视频标准无闪烁显示动画4s,则该动画全部图像所占用的存储量约为(13)。

- A.8.80MB

- B.7.37MB

- C.87.89MB

- D.737.28MB

-

依据(12),声卡可以分为8位、16位和32位等。

- A.接口总线

- B.采样频率

- C.量化位数

- D.量化误差

-

若某计算机系统是由500个元器件构成的串联系统,且每个元器件的失效率均为10-7/h,在不考虑其他因素对可靠性的影响时,该计算机系统的MTBF为(11)小时。

- A.2×104

- B.5×104

- C.2×105

- D.5×105

-

CPU执行程序时,为了从内存中读取指令,需要先将(10)的内容输送到地址总线上。

- A.指令寄存器

- B.标志寄存器

- C.程序计数器

- D.变址寄存器

-

位于主存和微处理器内核之间,存放最近一段时间微处理器使用最多的程序代码和数据的存储器是(9)。

- A.MMC

- B.Cache

- C.NOR Flash

- D.SDRAM

-

内存按字节编址,地址从0A4000H到0CBFFFH。若用存储容量为32K×8bit的存储器芯片构成该内存,至少需要(8)片。

- A.2

- B.5

- C.8

- D.10

-

将多项式28+25+24+21+20表示为十六进制数是(7)。

- A.133H

- B.463H

- C.893H

- D.998H

-

在浏览Web页面时,发现了自己需要经常使用的Web页面,为了方便以后IE浏览器访问该页面,可以将该Web页面()。

- A.保存并加入到“历史记录”

- B.IE地址加入到“地址簿”

- C.URL地址加入到“收藏夹”

- D.另存为Cookies文件

-

已知x=-105/128,若采用8位机器码表示,则[x]补=(6)。

- A.10010111

- B.11010101

- C.11101010

- D.10100111

-

在Excel工作簿中,升序排列功能的快捷按钮是(4)。

- A.

- B.

- C.

- D.

- A.

-

在Word文字处理软件的界面上,单击工具栏上的“

”按钮,其作用是(2)。

”按钮,其作用是(2)。- A.完成插入符号功能

- B.完成文字的查找功能

- C.完成插入图片功能

- D.完成插入超链接功能

-

在Excel中,如果想要打印某块特定的区域,可以先用鼠标选中这块区域,然后(3)。

- A.选择【文件】菜单中的【打印】命令

- B.选择【视图】菜单中的【分页预览】命令,再选择【文件】菜单中的【打印】命令

- C.选择【文件】菜单中的【打印预览】命令,再单击“打印预览”窗口中的【打印】按扭

- D.选择【文件】菜单中的子菜单【打印区域】中的【设置打印区域】命令,再选择【文件】菜单中的【打印】命令

-

使用Word文字编辑工具编辑正文时,为改变该文档的文件名,常使用的快捷键是(1)。

- A.【F12】

- B.【Alt+A】

- C.【F5】

- D.【Ctrl+S】

,查找元素A[8]时,被比较的元素的下标依次是(41)。

,查找元素A[8]时,被比较的元素的下标依次是(41)。

”按钮,其作用是(2)。

”按钮,其作用是(2)。