软件水平考试(初级)程序员上午(基础知识)模拟试卷21

-

(75)is used to ensure the confidentiality, integrity and authenticity of the two end points in the private network。

- A.Certificate

- B.Encryption

- C.Tunnel

- D.Presentation

-

(74)is an identifier of a web page。

- A.ASP

- B.HTML

- C.HTTPS

- D.URL

-

The spiral model is a software development model combining elements of both(73)and prototyping-in-stages, so it's a healthy mix of top-down and bottom-up concepts。

- A.design

- B.progam

- C.coding

- D.plan

-

A socket is composed of two addresses:(72)。

- A.MAC address and IP address

- B.MAC address and port address

- C.port number and IP address

- D.E-mail address and IP address

-

In(71)programming, the user determines the sequence of instructions to be executed, not programmer。

- A.structure

- B.event-driven

- C.top-down

- D.data-driven

-

(70)

- A.192.168.1.1

- B.192.168.0.1

- C.220.110.10.1

- D.220.110.10.234

-

某企业单位局域网中,客户机通过代理服务器访问Internet的连接方式如图2-6所示。IP地址为 192.168.1.100的客户机配置“TCP/IP网络属性”时,其中“默认网关”应设置为(68)。该客户机访问Internet中IP地址为220.110.10.234的Web站点时,经由代理服务器后数据包的源IP地址为(69)。

- A.192.168.1.1

- B.192.168.0.1

- C.220.110.10.1

- D.192.168.1.100

-

(68)

- A.客户标识

- B.姓名、住宅电话、E-mail

- C.姓名、住宅电户、办公电话、E-mail、职位

- D.客户标识、办公电话、职位

-

在一个客户信息系统中存在两种类型的客户:个人客户和集团客户。对于个人客户,系统中保存了其客户标识和基本信息(包括姓名、住宅电话和E-mail):对于集团客户,系统中保存了其客户标识,以及与该集团客户相关的若干个联系人的信息(联系人的信息包括姓名、住宅电话、E-mail、办公电话和职位)。

根据上述描述,得到了如图2-5所示的UML类图,其中类“客户”的属性有(46);类“人”的属性有(47)。

- A.客户标识

- B.姓名、住宅电话、E-mail

- C.姓名、住宅电户、办公电话、E-mail、职位

- D.客户标识、办公电话、职位

-

(66)

- A.{1,2,3,4,5,6,7}

- B.{1,2,3,4,4,5,6,7,7,7}

- C.{1,2,3,4,5,6,7,9}

- D.{4,7,5,1,7,6,2,7,3,4}

-

根据程序局部性理论,Denning提出了工作集理论。工作集是进程运行时被频繁访问的页面集合。在进程运行时,如果它的工作页面都在(35)内,能够使进程有效地运行,否则会出现频繁的页面调入/调出现象。假设窗口尺寸为10,在某一段时间内,进程所访问的逻辑页面顺序如图2-2所示,那么在t1时刻的工作集是(36)。

- A.外部存储器

- B.主存储器

- C.辅助存储器

- D.虚拟存储器

-

以下IPv4地址中,属于单播地址的是(70)。

- A.224.100.57.211

- B.192.168.24.59/30

- C.172.31.129.255/18

- D.10.3.2.255/24

-

某DNS服务器配置的记录如图1-5所示。

其中,优先级别最高的邮件交换器是(69)。

- A.[10]mail.test.com

- B.[8]mail2.test.cn

- C.[6]mail3.test.net

- D.[2]mail4.test.cOm

-

(68)应用服务将主机变为远程服务器的一个虚拟终端。在命令方式下运行时,通过本地机器传送命令,在远程计算机上运行相应程序,并将相应的运行结果传送到本地机器显示。

- A.E-mail

- B.FFP

- C.WWW

- D.Telnet

-

(67)是使用错误的Windows操作命令。

- A.tracert www.ceiaec.org

- B.nslookup www.ceiaec.org

- C.ping www.ceiaec.org

- D.arp www.ceiaec.org

-

在图1-4某IP网络连接拓扑结构图中,共有(66)。

- A.5个冲突域、1个广播域

- B.3个冲突域、3个广播域

- C.4个冲突域、2个广播域

- D.6个冲突域、1个广播域

-

表1-2中,第1行依次列出了0.00,0.01,0.02,0.03,…,0.99,共100个数据;对第1行的每个数据采用方法1(通常的四舍五入法)处理后形成第2行数据:对第1行的每个数据采用方法2(修改后的四舍五入法)处理后形成第3行数据。

通过对表1-2三行数据分别求算术平均值,可以看出:在处理表1-2的数据时,方法1与方法2相比,(65)。

- A.方法1产生偏低结果,方法2不会产生统计偏差

- B.方法1产生偏高结果,方法2产生偏低结果

- C.方法1产生偏高结果,方法2不会产生统计偏差

- D.方法1不会产生统计偏差,方法2产生偏低结果

-

信息产业部电子教育与(全国电子信息应用教育中心)在其网站(http://www.ceiaec.org)开通计算机技术与软件专业技术资格(水平)证书查询服务,属于()模式。

- A.G2B

- B.G2C

- C.G2E

- D.G2G

-

假设程序员甲、乙两人录入数据错误概率均为1/1 000。为了录入一批重要数据,通常采取甲、乙两人分别独立地录入这批数据,然后由程序对录入数据逐个进行比较,对不一致处再与原数据比较后进行修改。这种录入数据的方式,其错误率估计为(64)。

- A.

- B.

- C.

- D.

- A.

-

软件能力成熟度模型CMM(Capability Maturity Model)描述和分析了软件过程能力的发展和改进程度,确立了一个软件过程成熟程度的分级标准。该模型的第2级为可重复级,它包含了(62)关键过程域。

- A.软件子合同管理、软件配置管理、软件项目计划和需求管理、软件项日跟踪与监控

- B.软件配置管理、软件质量保证、过程变更管理、软件项目计划和需求管理

- C.过程变更管理、软件产品工程、组织过程定义、软件项目计划和需求管理

- D.软件质量保证、软件项目计划和需求管理、技术变更管理、软件子合同管理

-

假定学生关系是S(S#,SNAME,SEX,AGE),课程关系是C(C#,CNAME,TACHER),学生选课关系是SC(S#,C#,GRADE)。要查找选修“COMPUTER”课程的“女”学生姓名,将涉及到关系()。

- A.S

- B.SC,C

- C.S,SC

- D.S,C,SC

-

数据的物理独立性是指当数据库的(60)。

- A.外模式发生改变时,数据的物理结构需要改变

- B.内模式发生改变时,数据的逻辑结构不需要改变

- C.外模式发生改变时,数据的逻辑结构不需要改变

- D.内模式发生改变时,数据的物理结构不需要改变

-

以下叙述中,与提高软件可移植性相关的是(56)。

- A.选择空间效率高的算法

- B.选择时间效率高的算法

- C.尽可能减少注释

- D.尽量用高级语言编写系统中对效率要求不高的部分

-

关于诊疗科、医师、患者和治疗观察关系模式描述如下。

诊疗科(诊疗科代码,诊疗科名称)

医师(医师代码,医师姓名,

)

)患者(患者编号,患者姓名)

治疗观察

其中,带实下画线的表示主键,虚下画线的表示外键,双下画线的表示既是主键又是外键。

(57)表示上述关系模式的E-R图。(图中,* *、1 *和1 1上分别表示多对多、1对多和1对1的联系)

- A.

- B.

- C.

- D.

- A.

-

软件测试通常可分为白盒测试和黑盒测试。其中,黑盒测试是根据()来设计测试用例。

- A.程序的内部逻辑

- B.程序的功能

- C.程序的性能

- D.软件规格说明

-

以下耦合类型中,耦合程度最低的是(54)。

- A.标记耦合

- B.控制耦合

- C.内容耦合

- D.公共耦合

-

在结构化分析方法中,数据字典是重要的文档。对加工的描述是数据字典的组成内容之一,常用的加工描述方法(53)。

- A.只有结构化语言

- B.有结构化语言和判定树

- C.有判定树和判定表

- D.有结构化语言、判定树和判定表

-

某电子商务公司由相对独立的6个子公司组成,在管理上其中3个子公司管理基础完善,基本达到科学管理的要求。企业高层为企业长远发展考虑决定建设一个基于B/S结构的管理信息系统。该系统项目可使用(52)进行开发建设。

- A.生命周期法

- B.原型法

- C.CASE开发方法

- D.面向对象开发方法

-

以下选项中,正确的XML代码是(51)。

- A.<!--xml示例--> <?xml version="1.0" encoding="gb2312"> <?xml stylesssheet type="text/css" herf="mycss.css"?> <mytag>hellow world!</mytag>

- B.<?XML version="1.0" encoding="gb2312"> <?XML stylesssheet type="text/css" herf="mycss.css"?> <!--xml示例--> <mytag>hellow world!</mytag>

- C.<?XML encoding="gb2312" version="1.0"> <?xml stylesssheet type="text/CSS" herf="mycss.css"?> <!--xml示例--> <xmltag>hellow world!</xmltag>

- D.<!--xml示例--> <?xml version="1.0" encoding="gb2312"> <?xml stylesssheet type="text/css" herf="mycss.css"?> <xmltag>hellow world!</xmltag>

-

以下关于类的实例化的叙述中,说法正确的是(48)。

- A.不同的类的对象具有相同的静态数据成员值

- B.同一个类的对象具有不同的静态数据成员值

- C.同一个类的对象具有不同的对象自身引用(this)值

- D.同一个类的对象具有相同的对象自身引用(this)值

-

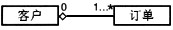

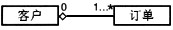

在某信息管理系统中存在两个类:类“客户”和类“订单”。它们之间的业务关系是:①一个客户提交0个或多个订单:②一个订单由一个且仅由一个客户提交。能够正确表示这个业务关系的UML类图是()。

- A.

- B.

- C.

- D.

- A.

-

重置(Over Riding)的基本思想是通过(44)机制的支持,使得子类在继承父类界面定义的前提下,用适合于自己要求的实现去置换父类中的相应实现。

- A.对象引用

- B.动态绑定

- C.多态迁移

- D.类型匹配

-

在内部排序中,通常要对被排序数据序列进行多趟扫描。各种排序方法有其不同的排序实施过程和(时间)复杂性。对于冒泡排序算法的复杂性是(43)。

- A.O(n2)

- B.O(nlog2n)

- C.O(log2n)2

- D.O(n2log2n)

-

在链表结构中,采用(42)可以用最少的空间代价和最高的时间效率实现队列结构。

- A.仅设置头指针的单向循环链表

- B.仅设置尾指针的双向链表

- C.仅设置头指针的双向链表

- D.仅设置尾指针的单向循环链表

-

对于求取两个长度为n的字符串的最长公共子序列问题,利用(41)策略可以有效地避免子串最长公共子序列的重复计算,得到时间复杂度为O(n2)的正确算法。

- A.贪心

- B.分治

- C.分支-限界

- D.动态规划

-

无向图的邻接矩阵一定是(40)。

- A.稀疏矩阵

- B.对称矩阵

- C.对角矩阵

- D.三角矩阵

-

由权值为5,9,2,6的4个叶子构造一棵哈夫曼树,该树的带权路径长度为(39)。

- A.21

- B.22

- C.42

- D.44

-

给定一个有n个元素的有序线性表。若采用顺序存储结构,则在等概率的前提下,删除其中的一个元素平均需要移动(38)个元素。

- A.

- B.

- C.

- D.

- A.

-

通常,(36)应用于保护被中断程序现场等场合。

- A.队列

- B.数组

- C.双链表

- D.堆栈

-

以下关于平衡二叉树的叙述中,说法错误的是(37)。

- A.任意节点的左、右子树节点数目相同

- B.任意节点的左、右子树高度可以不相同

- C.所有节点的平衡因子只可能是-1、0和1

- D.任意节点的左、右子树高度之差的绝对值不大于1

-

在面向对象分析过程中,通常用概念模型来详细描述系统的问题域。(35)可用来表示概念模型。

- A.构件图

- B.对象图

- C.配置图

- D.类图

-

以下关于程序运行时内存分配区域的叙述中,说法错误的是(33)。

- A.全局变量区域存放了程序当中的所有全局变量,是静态分配的区域

- B.栈区域是由系统自动来分配的

- C.堆是在函数调用时分配的,当函数调用结束之后,相应的堆就会被释放.

- D.主函数和其他函数的代码在程序开始运行时,就被装入到内存,保存在代码区

-

在UML类图中,( )暗示着整体在概念上处于比局部更高的一个级别,在实例图中不存在回路,即只能是一种单向关系。

- A.实例关系(Realization)

- B.泛化关系(Generalization)

- C.关联关系(Association)

- D.聚集关系(Aggregation)

-

对于需要编译的程序,在编译过程中能发现(32)错误。

- A.死循环

- B.无穷递归

- C.0作为除数

- D.括号不匹配

-

(31)的源语言是某种高级语言,其目标语言是同一种语言的标准形式。

- A.预处理

- B.编辑

- C.编译

- D.链接

-

C++语言支持(30)。

①过程式程序设计

②数据抽象程序设计

③面向对象程序设计

④泛型(通用)程序设计

- A.①

- B.②③

- C.①③④

- D.①②③④

-

以下关于C语言的函数参数叙述中,说法正确的是(28)。

- A.只有在发生函数调用时,函数中的形参才被分配内存单元

- B.如果形参是数组名,则传递的是每个数组元素的值

- C.形参变量所占用的内存单元位于堆中

- D.实参对形参的数据传递是 “值传递”,因此,在被调用的函数当中,没有办法去修改主函数中变量的值

-

若有以下C语言语句,且0≤i<10,则对数组元素的错误引用是(29)。 int a[i]={1,2,3,4,5,6,?,8,9,0),*p,i; p=a;

- A.*(a+i)

- B.p+I

- C.a[p-a)

- D.*(&a[i])

-

某单CPU的计算机系统采用可抢占优先级的任务调度方案,且所有任务可以并行使用I/O通道。内存中有A1、A2两个任务,按照A1、A2的次序运行,其内部计算和I/O操作时间如表1-1所示。

若调度程序的执行时间忽略不计,按多道程序运行方式完成这两个任务比按单道程序运行方式节省的时间是(26)。

- A.40ms

- B.60ms

- C.100ms

- D.200ms

-

在如图1-3所示的进程状态转换图中,序号①、②、③的位置应分别填入(27)。

- A.运行态、等待态、就绪态

- B.等待态、就绪态、运行态

- C.就绪态、等待态、运行态

- D.就绪态、运行态、等待态

-

CPU主要由运算单元(ALU)、控制单元(CU)、寄存器和时序电路组成。在指令执行过程中存放指令、操作数和中间结果的功能是由(25)实现的。

- A.运算单元

- B.控制单元

- C.寄存器

- D.时序电路

-

某总线有104根信号线,其中数据总线(DB)32根。若总线工作频率为33MHz,则其理论最大传输速率为(24)。(注:本题答案中的B表示Byte)

- A.33MBps

- B.64MBps

- C.132MBps

- D.164MBps

-

主存储器简称为主存(或内存)。以下不属于主存组成部件的是(23)。

- A.控制线路

- B.数据寄存器

- C.时序电路

- D.地址译码器

-

两个同符号的数相加或异符号的数相减,所得结果的符号位SF和进位标志CF进行( )运算为1时,表示运算的结果产生溢出。

- A.与

- B.或

- C.与非

- D.异或

-

在国标GB 2312—80标准编码中,若某汉字的机内码为OCOADH,则该字的区位码是(22)。

- A.100DH

- B.200DH

- C.402DH

- D.0A08DH

-

与十六进制数9F.E等值的十进制数是(20)。

- A.105.875

- B.156.875

- C.105.14

- D.156.14

-

GB/T19000—2000(idt ISO 9000—2000)表示(18)国际标准。

- A.修改采用

- B.等同采用

- C.等效采用

- D.非等效采用

-

在计算机中,最适合进行数字加减运算的数字编码是(19)。

- A.原码

- B.反码

- C.补码

- D.移码

-

程序员甲在调动工作1年内,在新单位完成了一项与原单位工作有关的发明创造,该发明创造的专利申请权属于(17)。

- A.甲

- B.原单位

- C.新单位

- D.甲和原单位

-

在非授权的情况下,使用Sniffer软件接收和截获网络上传输的信息,这种攻击方式属于(16)。

- A.放置特洛伊木马程序

- B.DDoS攻击

- C.网络监听

- D.网络欺骗

-

某企业内部网段与Internet 连的网络拓扑结构如图1-2所示,其防火墙结构属于(15)。

- A.带屏蔽路由器的双宿主主机结构

- B.带屏蔽路由器的XXDMZ防火墙结构

- C.带屏蔽路由器的单网段防火墙结构

- D.单DMZ防火墙结构

-

目前常用的数码视频主要是MPEG标准。DVD中视频的编码规范符合(14)标准。

- A.MPEG-1

- B.MPEG-2

- C.MPEG-4

- D.MPEG-7

-

带256MB存储卡的数码相机拍摄分辨率设定为1 600×1 200(像素),颜色深度为24位,若不采用压缩存储技术,则最多可以存储(12)张照片。

- A.44

- B.46

- C.47

- D.51

-

JPEG压缩编码算法(13)。

- A.使用DPCM对直流系数(DC)和交流系数(AC)进行编码

- B.使用DPCM对直流系数(DC)进行编码,使用RLE对交流系数(AC)进行编码

- C.使用RLE对直流系数(DC)和交流系数(AC)进行编码

- D.使用RLE对直流系数(DC)进行编码,使用DPCM对交流系数(AC)进行编码

-

以下关于CISC/RISC计算机的叙述中,说法不正确的是(11)。

- A.RISC机器指令比CISC机器指令简单

- B.RISC机器中通用寄存器比CISC机器多

- C.CISC机器采用微码比RISC机器多

- D.CISC机器比RISC机器更好地支持高级语言

-

存储一个16×16点阵的汉字(每个点占用1bit),需用(10)个字节。

- A.16

- B.32

- C.128

- D.256

-

系统可靠性的简单度量是平均故障间隔时间(MTBF),其计算公式是(9)。MTTF:Mean Time TO Failure;MTTR:Mean Time TO Repair)

- A.MTTF+MTTR

- B.MTTF-MTTR

- C.MTTR+MTTF

- D.MTTF×MTTR

-

利用海明码(Hamming Code)纠正单位错,如果有8位信息位,则至少需要加入(8)位冗余位。

- A.2

- B.3

- C.4

- D.5

-

在以下对通用串行总线(USB)接口特点的描述中,不正确的是(7)。

- A.由4条信号线组成,其中两条用于传送数据,另外两条传送控制信号和电源

- B.支持即插即用及热插拔

- C.可经过集线器(HUB)进行5层树状连接,该总线上最多可接127个设备

- D.USB 2.0的数据传输速率可达480Mbps

-

Cache存储器通常采用(6)存储器件构成。

- A.DRAM

- B.SRAM

- C.EPROM

- D.NVRAM

-

以下选项中,(5)协议不能实现电子邮件的安全传输。

- A.PGP

- B.S/MIME

- C.SMTP

- D.TLS

-

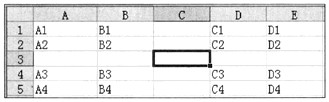

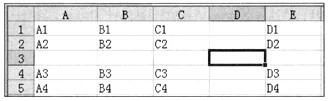

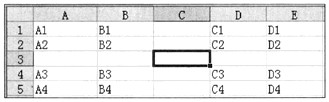

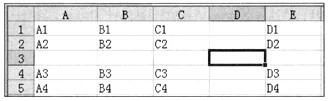

用Excel打开某一工作簿文件,其中的数据如图1-1所示,并进行如下操作:

1)选择C3单元格:

2)选择【插入】→【行】命令;

3)选择【插入】→【列】命令:

则显示的结果是(4)。

- A.

- B.

- C.

- D.

- A.

-

在Excel“单元格格式”对话框的“对齐”选项卡中,“水平对齐”下拉列表中不包括(3)选项。

- A.靠上

- B.填充

- C.跨列居中

- D.两端对齐

-

对于Word文档【工具】菜单中的【字数统计】命令的功能,其不能统计(2)。

- A.字符数

- B.段落数

- C.行数

- D.分栏数

-

以下给出的快捷功能按钮中,能够在画好的图形内填充颜色的是(1)。

- A.

- B.

- C.

- D.

- A.

)

)