软件水平考试(初级)程序员上午(基础知识)模拟试卷37

-

Firewall is a(74) mechanism used by organizations to protect their LANs from the Internet.

- A.reliable

- B.stable

- C.peaceful

- D.security

-

In(75) programming, the user determines the sepuence of instions to be executed, not programmer.

- A.top-down

- B.structure

- C.data-driven

- D.event-driven

-

C++ fully supports(73)programming.

- A.visual

- B.object-oriented

- C.logic

- D.natural language

-

(72) is the conscious effort to make all jobs similar, routine, and interchangeable.

- A.WWW

- B.Informatization

- C.Computerization

- D.Standardization

-

(71 ) is the sending and receiving of the messages by computer. It is a fast, low-cost way of communicating worldwide.

- A.LAN

- B.Post office

- C.E-Mail

- D.Interface

-

In C language,(69) are used to create variables and are grouped at the top of a program block.

- A.declarations

- B.dimensions

- C.comments

- D.descriptions

-

An(70) statement can perform. a calculation and store the result in a variable so that it can be used later.

- A.executable

- B.input

- C.output

- D.assignment

-

(68) are those programs that help find the information you are trying to locate on the WWW.

- A.Windows

- B.SearchEngines

- C.WebSites

- D.WebPages

-

(66) is a device that converts images to digital format.

- A.Copier

- B.Printer

- C.Scanner

- D.Display

-

In C language, a(67) is a series of characters enclosed in double quotes.

- A.matrix

- B.string

- C.program

- D.stream

-

(80)

- A.数据操作性

- B.数据兼容性

- C.数据完整性

- D.数据可维护性

-

(79)

- A.数据安全

- B.数据兼容

- C.数据约束条件

- D.数据维护

-

数据库管理技术是在(20)的基础上发展起来的。数据模型的三要素是数据结构、数据操作和(21)。建立数据库系统的主要目标是减少数据的冗余,提高数据的独立性,并集中检查(22)。

- A.文件系统

- B.编译系统

- C.应用程序系统

- D.数据库管理系统

-

(77)

- A.“编辑”→“查找”

- B.“查找”→“替换”

- C.“编辑”→“定位”

- D.“文件”→“搜索”

-

(76)

- A.打印预览

- B.放大镜

- C.关闭

- D.全屏显示

-

(74)

- A.数据库系统

- B.文件系统

- C.操作系统

- D.数据库管理系统

-

使用常用文字编辑工具编辑正文时,为改变该文档的文件名,常选用(1)。命令;在打印预览方式下,单击(2)按钮可返回编辑文件;将正文中所有“Computer”改写为“计算机”,常选用(3)命令。

- A.“文件”→“别存为”

- B.“文件”→“保存”

- C.“插入”→“对象”

- D.“工具”→“选项”

-

数据库是在计算机系统中按照一定的数据模型组织、存储和应用的(57)的集合。提供数据库各种操作的软件系统叫做(58)。

- A.命令

- B.程序

- C.数据

- D.文件

-

在SQL语言中,删除基本表的命令是(55),修改表中数据的命令是(56)。

- A.DESTROYTABLE

- B.REMOVETABLE

- C.DELETETABLE

- D.DROPTABLE

-

(72)

- A.REVOKE

- B.CHANGE

- C.UPDATE

- D.MODIFY

-

(70)

- A.可扩展性

- B.可接近性

- C.可靠性

- D.稳定性

-

软件的(51)是指软件从一种计算机系统转换到另一种计算机系统运行的难易程度。在规定的条件下和规定的时间间隔内,软件实现其规定功能的概率称为(52)。

- A.兼容性

- B.可移植性

- C.可转换性

- D.可扩展性

-

(68)

- A.汇编程序

- B.目标程序

- C.连接程序

- D.模块化

-

为某个应用而用不同高级语言编写的程序模块经分别编译产生(42),再经过(43)处理后形成可执行程序。

- A.汇编程序

- B.子程序

- C.动态程序

- D.目标程序

-

(66)

- A.15

- B.18

- C.22

- D.24

-

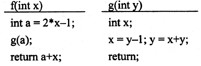

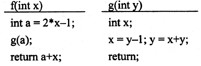

函数f()、g()的定义如下图所示,调用函数f时传递给形参x的值为5,若采用传值(call by value)的方式调用g(a),则函数f的返回值为(31):若采用传引用(call by reference)的方式调用g(a),则函数f的返回值为(32)。

- A.14

- B.16

- C.17

- D.22

-

(64)

- A.寄存器和软盘

- B.软盘和硬盘

- C.磁盘区域与主存

- D.CDROM和主存

-

在下列存储管理方案中,(16)是解决内存碎片问题有效方法。虚拟存储器主要由(17)组成。

- A.单一连续分配

- B.固定分区

- C.可变分区

- D.可重定位分区

-

(62)

- A.5

- B.10

- C.20

- D.32

-

某计算机内存按字节编址,内存地址区域从44000H到6BFFFH,共有(11)K字节。若采用16K×4bit的SPAM芯片,构成该内区存区域共需 (12)片。

- A.128

- B.160

- C.180

- D.220

-

(60)

- A.11100101

- B.10011011

- C.11010101

- D.11100111

-

若用8位机器码表示十进制数-101,则原码表示的形式为(8);补码表示的形式为(9)。

- A.11100101

- B.10011011

- C.11010101

- D.11100111

-

(58)

- A.在键盘上按退格键

- B.右击打开快捷菜单,再选择“删除”命令

- C.在“编辑”菜单中选用“剪切”命令

- D.将该文件属性改为“隐藏”

-

使用Windows操作系统中,选择一个文件图标,执行“剪切”命令后,“剪切”的文件放在(5)中,选定某个文件夹后,(6)可删除该文年夹。

- A.回收站

- B.硬盘

- C.剪贴板

- D.软盘

-

(56)

- A.向垂直方向

- B.向水平方向

- C.按住Ctrl键向垂直方向

- D.按住Ctrl键向水平方向

-

(54)

- A.“编辑”菜单的“选项”

- B.“插入”菜单的“文件”

- C.“文件”菜单的“页面设置”

- D.“工具”菜单的“选项”

-

(3)是Excel工作簿的最小组成单位。若用户需要对某个Excel工作表的A1:G1的区域快速填充星期一,星期二,…,星期日,可以采用的方法是在A1单元格填入“星期一”并(4)拖动填充柄至G1单元格。

- A.工作表

- B.行

- C.列

- D.单元格

-

在Word的编辑状态,若选择了表格中的一行,执行了表格菜单中的“删除列”命令,则(1);若要对当前正在编辑的文件加“打开权限密码”,则应该选择(2),然后按相关提示操作即可。

- A.整个表格被删除

- B.表格中一行被删除

- C.表格中一列被删除

- D.表格中没有被删除的内容

-

为了用二分法求函数f(x)=X3*-2x2*-0.1的根(方程f(x)=0的解),可以选择初始区间 (70)。也就是说,通过对该区间逐次分半可以逐步求出该函数的一个根的近似值。

- A.[-2,-1]

- B.[-1,1]

- C.[1,2]

- D.[2,3]

-

在Windows Server 2003操作系统中可以通过安装(69)组件创建FTP站点。

- A.IIS

- B.IE

- C.POP3

- D.DNS

-

在Outlook中,通常借助(68)来传送一个文件。

- A.邮件正文

- B.Telnet

- C.WWW

- D.附件功能

-

在检测网络故障时使用的ping命令是基于(67)协议实现的。

- A.SNMP(简单网络管理协议)

- B.FTP(文件传输协议)

- C.IGMP(互联网组管理协议)

- D.ICMP(互联网控制管理协议)

-

在局域网模型中,数据链路层分为(66)。

- A.逻辑链路控制子层和网络子层

- B.逻辑链路控制子层和媒体访问控制子层

- C.网络接口访问控制子层和媒体访问控制子层

- D.逻辑链路控制子层和网络接口访问控制子层

-

某工作站无法访问域名为www.csai.cn的服务器,此时使用ping命令按照该服务器的 IP地址进行测试,发现响应正常。但是按照服务器域名进行测试,发现超时。此时可能出现的问题是(65)。

- A.线路故障

- B.路由故障

- C.域名解析故障

- D.服务器网卡故障

-

MAC地址通常固化在计算机的(64)上。

- A.内存

- B.网卡

- C.硬盘

- D.高速缓冲区

-

甲方和乙方采用公钥密码体制对数据文件进行加密传送,甲方用乙方的公钥加密数据文件,乙方使用(63)来对数据文件进行解密。

- A.甲的公钥

- B.甲的私钥

- C.乙的公钥

- D.乙的私钥

-

在Windows 2000操作系统的客户端可以通过(61)命令查看DHCP服务器分配给本机的IP地址。

- A.config

- B.ifconfig

- C.ipconfig

- D.route

-

在星型局域网结构中,连接文件服务器与工作站的设备是(62)。

- A.网卡

- B.集线器

- C.收发器

- D.网关

-

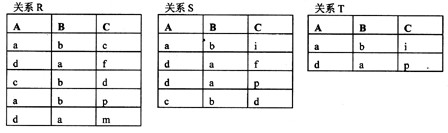

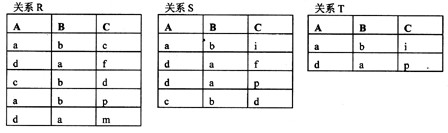

设有关系R、S、T如下图所示,其中,关系T是(57)运算的结果。

- A.S∪R

- B.S-R

- C.S∩R

- D.S×R

-

某企业的数据库系统中有如下所示的员工关系和仓库关系,每个仓库可有多名员工,但只有一名负责人。

员工关系(employee):

仓库关系(warehouse):

则创建仓库表结构的SQL语句为(58)。

- A.CREATE TABLE (employee ID CHAR(2)NOTNULL UNIQUE, name CHAR(30)NOT NULL, address CHAR(40), principal ID CHAR(3));

- B.CREATE warehouse(warehouse ID CHAR(2)PRIMARY KEY, name CHAR(30), address CHAR(40), principal ID CHAR(3));

- C.CREATE TABLE warehouse(warehouse ID CHAR(2)PRIMARY KEY, name CHAR(30)NOT NULL, address CHAR(40), principal ID CHAR(3), FOREIGN KEY(principal ID)REFERENCES employee(employee ID));

- D.CREATE TABIE warehouse(warehouse ID CHAR(2), name CHAR(30)NOT NULL, address CHAR(40), principal ID CHAR(3), PRIMARY REY(warehouse ID), FOREIGN KEY(employee ID)REFERENCES employee(employee ID));

-

数据模型的三要素包括(54)。

- A.外模式、模式、内模式

- B.网状模型、层次模型、关系模型

- C.实体、联系、属性

- D.数据结构、数据操纵、完整性约束

-

(53)使用文字、图形、图像、动画和声音等多种媒体来表示内容,并且使用超级链接来组织这些媒体。

- A.多媒体压缩技术

- B.多媒体存储技术

- C.超文本技术

- D.超媒体技术

-

进行软件测试的目的是(52)。

- A.尽可能多地找出软件中的缺陷

- B.缩短软件的开发时间

- C.减少软件的维护成本

- D.证明程序没有缺陷

-

结构化分析方法(SA)的主要思想是(51)。

- A.自顶向下、逐步分解

- B.自顶向下、逐步抽象

- C.自底向上、逐步抽象

- D.自底向上、逐步分解

-

一般地,可以将软件开发的生命周期划分为软件项目计划、(50)、软件设计、编码、测试和运行/维护6个阶段。

- A.可行性分析

- B.初始调查

- C.需求分析与定义

- D.问题分析

-

按照ISO/IEC9126软件质量模型的规定,软件的适应性是指(49)。

- A.软件运行于不同环境中的故障率

- B.软件运行于不同环境中的安全等级

- C.将一个系统耦合到另一个系统所需的工作量

- D.软件运行于不同环境中的能力

-

UML是一种(48)。

- A.面向对象的程序设计语言

- B.面向过程的程序设计语言

- C.软件系统开发方法

- D.软件系统建模语言

-

(46)不是面向对象程序设计语言。

- A.XML

- B.Java

- C.C#

- D.Simula

-

在信息系统开发过程中,系统规范描述了(47)。

- A.每一个系统功能的实现方案

- B.系统的功能和行为

- C.系统中使用的算法和数据结构

- D.系统仿真需要的时间

-

不支持自定义类的程序设计语言是(45)语言。

- A.C

- B.C#

- C.C++

- D.Java

-

SQL是一种(44)程序设计语言。

- A.过程式

- B.非过程式

- C.面向对象

- D.逻辑程序设计

-

(43)不是面向对象程序设计的主要特征。

- A.封装

- B.多态

- C.继承

- D.结构

-

类的构造函数被自动调用执行的情况发生在定义该类的(42)时。

- A.成员函数

- B.数据成员

- C.对象

- D.友元函数

-

对于二维数组a[0..4,1..5],设每个元素占1个存储单元,且以行为主序存储,则元素a[2,1]相对于数组空间起始地址的偏移量是(40)。

- A.5

- B.10

- C.15

- D.25

-

(41)工业二程序可以找出C语言源程序中的语法错误。

- A.汇编

- B.预处

- C.编辑

- D.C语言编译

-

从未排序的序列中依次取出一个元素与已排序列中的元素进行比较,然后将其放在已排序序列的合适位置上,该排序方法称为(39)。

- A.插入排序

- B.选择排序

- C.希尔排序

- D.归并排序

-

在以下情形中,(35)适合于采用队列数据结构。

- A.监视一个火车票售票窗口等待服务的客户

- B.描述一个组织中的管理机构

- C.统计一个商场中的顾客数

- D.监视进入某住宅楼的访客

-

PUSH和POP命令常用于(36)操作。

- A.队列

- B.数组

- C.栈

- D.记录

-

(21)

- A.调用语句

- B.消息

- C.命令

- D.函数

-

(22)

- A.用例图

- B.构件图

- C.类图

- D.对象图

-

(20)

- A.行为

- B.调用

- C.实现

- D.函数

-

在面向对象方法中,对象是类的实例。表示对象相关特征的数据称为对象的(31),在该数据上执行的功能操作称为对象的(32);一个对象通过发送(33)来请求另一个对象为其服务。通常把一个类和这个类的所有对象称为“类及对象”或对象类。在UML中,用来表示显示构成系统的对象类以及这些对象类之间关系的图是(34)。

- A.数据变量

- B.数据结构

- C.属性

- D.定义

-

C程序代码“while((c=getchar()!='a')putchar(c);”中存在(30)错误。

- A.调用

- B.语法

- C.逻辑

- D.运行

-

(29)不是通信协议的基本元素。

- A.格式

- B.语法

- C.传输介质

- D.计时

-

程序员为乙软件设计师开发的应用程序编写了使用说明书,并已交付用户使用,(27)该应用软件的软件著作权。

- A.甲程序员享有

- B.乙软件设计师享有

- C.甲程序员不享有

- D.甲程序员和乙软件设计师共同享有

-

编译器是指将( )的程序。

- A.汇编代码翻译成机器代码

- B.高级语言程序翻译成机器语言目标代码

- C.SQL翻译成汇编语言

- D.C语言翻译成Java语言

-

已知有n个进程共享一个互斥段,如果最多允许m个进程(m<n)同时进入互斥段,则信号量的变化范围是 (26)。

- A.-m~1

- B.-m~0

- C.-(n-m)~m

- D.-(m-1)~n

-

GB/T14394-93《计算机软件可靠性和可维护性管理》是(25)。

- A.推荐性国家标准

- B.强制性国家标准

- C.知道性技术文件

- D.行业推荐性标准

-

若[X]补=CCH,机器字长为8位,则[X/2]补=(19)。

- A.34H

- B.66H

- C.98H

- D.E6H

-

依据(18),声卡可以分为8位、16位、32位等。

- A.采样频率

- B.量化位数

- C.量化误差

- D.接口总线

-

ISO9000:2000标准是(17)系列标准。

- A.产品生产和产品管

- B.技术管理和生产管理

- C.质量管理和质量保

- D.产品评估和质量保证

-

(12)不是图像输入设备。

- A.彩色摄像机

- B.游戏操作杆

- C.彩色扫描仪

- D.数码照相机

-

对于一个具有容错能力的系统,(11)是错误的。

- A.通过硬件冗余来设计系统,可以提高容错能力

- B.在出现一般性故障时,具有容错能力的系统可以继续运行

- C.容错能力强的系统具有更高的可靠性

- D.容错是指允许系统运行时出现错误的处理结果

-

某逻辑电路有两个输入端分别为X和Y,其输出端为Z。当且仅当两个输入端X和Y同时为0时,输出Z才为0,则该电路输出Z的逻辑表达式为 (10)。

- A.

- B.X.Y

- C.X⊕Y

- D.X+Y

- A.

-

在下面对USB接口特点的描述中,(9)是USB接口的特点。

- A.支持即插即用

- B.不支持热插拔

- C.提供电源容量为12V×1000mA

- D.由六条信号线组成,其中两条用于传送数据,两条传送控制信号,另外两条传送电源

-

堆栈最常用于(8)。

- A.实现数据循环移位

- B.实现程序转移

- C.保护被中断程序的现场

- D.数据的输入输出缓冲存储器

-

将十六进制数9B转换为八进制数为(7)。

- A.233

- B.433

- C.463

- D.531

-

与外存储器相比,内部存储器的特点是()。

- A.容量大、速度快、成本低

- B.容量大、速度慢、成本高

- C.容量小、速度快、成本高

- D.容量小、速度慢、成本低

-

Outlook Express是一个(5)处理程序。

- A.文字

- B.表格

- C.电子邮件

- D.幻灯片

-

使用Windows操作系统,在“我的电脑”中选择某磁盘中的文件,再选择“查看”菜单中的“(4)”,可查看该文件建立(或最近修改)的时间和文件大小。

- A.大图标

- B.排列图标

- C.列表

- D.详细信息