软件水平考试(初级)程序员上午(基础知识)模拟试卷41

-

The high-speed data services for the interconnection of computer networks are usually referred to as ______ connections.

- A.LANs

- B.MANs

- C.WANs

- D.ATM

-

A(n) ______ document is an interlinked system of documents in which a user may iump from one document to another in a nonlinear,associative way.

- A.Hipertext

- B.Web

- C.Html

- D.XML

-

The most common query language is______.

- A.C

- B.Java

- C.perl

- D.SQL

-

E-mail is a(n) ______ message delivery system that allows information such as typed messages and multimedia to be sent to individual compmer users.

- A.graphic-based

- B.char-based

- C.web-based

- D.text-based

-

Information engineering emphasizes a modeling tool called ______ relationship diagrams.

- A.entity

- B.class

- C.state

- D.sequence

-

在下列程序代码中,函数init()和plus()的定义如下图所示,若a和x以引用方式传递信息,则函数init的返回值为(34);若a和x以传值方式传递信息,则函数。init的返回值为(35)。

(67)

- A.2

- B.3

- C.4

- D.5

-

(68)

- A.2

- B.3

- C.4

- D.5

-

(66)

- A.词法分析

- B.语法分析

- C.代码优化

- D.目标代码生成

-

编译程序的工作可分为6个阶段:词法分析、语法分析、(29)、中间代码生成、代码优化和目标代码生成。其中,中间代码生成和(30)不是必须经过的阶段。

(65)

- A.过程分析

- B.语义分析

- C.数据分析

- D.单词分析

-

(64)

- A.82ADH

- B.22BEH

- C.62BEH

- D.62ADH

-

若当前正在执行的指令所在存储器单元的地址为2000H,基址寄存器的内容为4000H,变址寄存器的内容为22ADH,指令的地址码部分为11H。如果采用相对寻址方式,则操作数的实际地址为(19);如果采用相对基址加变址寻址方式,则操作数的实际地址为(20)。

(63)

- A.42ADH

- B.2011H

- C.6000H

- D.22BEH

-

(62)

- A.编辑

- B.文件

- C.工具

- D.插入

-

(60)

- A.PrintScreen

- B.Ctrl++PrintScreen

- C.Alt+PrintScreen

- D.Shift+PrintScreen

-

在Word编辑中,可使用(3)菜单下的“页眉页脚”命令,建立页眉和页脚。若要设置打印输出时的纸型,应从(4)中调用“页面设置”。

(61)

- A.编辑

- B.插入

- C.视图

- D.文件

-

在Windows中,打开程序菜单的下拉菜单,可以用(1)键和各菜单名旁带下划线的字母组合。要将当前活动窗口的图像存入剪贴板,应该按(2)键。

(59)

- A.Alt

- B.Ctrl

- C.Shift

- D.Ctrl+Shift

-

VPN主要采用了4项技术来保证安全。它们是加密技术密钥管理技术,身分认证技术和______。

- A.交换技术

- B.路由技术

- C.隔离技术

- D.隧道技术

-

通过拨号上网,从室外进来的电话线应当和______连接元组。

- A.计算机的串口

- B.计算机的并口

- C.调制解调器上标有Phone的口

- D.调制解调器上标有Line的口

-

以下哪种技术不是实现防火墙的主流技术______。

- A.包过滤技术

- B.应用级网关技术

- C.代理服务器技术

- D.NAT技术

-

规定数据与控制信息的结构或格式是属于网络协议中的______要素

- A.语法

- B.语义

- C.同步

- D.命令

-

下列网络中,______使用了令牌总线访问控制标准

- A.IEEE802.3

- B.IEEE802.4

- C.IEEE802.6

- D.IEEE802.5

-

对于顺序存储的队列,存储空间大小为n,头指针为F,尾指针为R。若在逻辑上看成一个环,则队列中元素的个数为______

- A.R-F

- B.n+R-F

- C.(R-F+1)mod n

- D.(n+R-F)mod n

-

设根结点的层次为0,则高度为K的二叉树的最大结点数为______

- A.2k-1

- B.2k

- C.2k+1-1

- D.2k+1

-

若一棵二叉树中,度为2的结点为9,则该二叉树的总结点数为______

- A.10

- B.11

- C.12

- D.不确定

-

在关系模型的完整性约束中,实体完整性规则是指关系中______。

- A.不允许有主行

- B.属性值不允许为空

- C.主键值不允许为空

- D.外键值不允许为空

-

在学生成绩表SM中,查找成绩>=90(其中“SCORE”为字段名)的学生名单的SQL-SELECT语句中,应加上______选项。

- A.FOR SCORE>=90

- B.WHILE SCORE>=90

- C.WHERE SCORE>=90

- D.ORDER SCORE>=90

-

在表S中对学号SN按升序建立名为SNINDEX的索引,正确的是______。

- A.CREATE INDEX SNINDEX WITH S(SN)

- B.CREATE UNIQUE INDEX SNINDEX ON S(SN)

- C.CREATE SNNIDEX ON S(SN)

- D.CREATE SNINDEX INDEX ON S(SN)

-

设有关系R(A,C)和S(C,D)。与sQL语句 selectA,D from R,S where R.C=S.C等价的关系代数表达式是______。

- A.πA,D(σR.C=S.C(R×S))

- B.σR.C=S.C(πA,D(R×S))

- C.σR.C=S.C(πD(πAR)×S))

- D.σR.C=S.C(πAR)×(πDS))

-

在数据库三级结构中,概念级是面向______的。

- A.用户

- B.应用程序员

- C.建立和维护数据库人员

- D.系统程序员

-

数据库系统中,基本数据模型是现实世界数据特征的抽象,它不包括______。

- A.关系模型

- B.层次模型

- C.网状模型

- D.概念模型

-

软件开发过程中,往往会出现错误,经验证明最容易产生错误的阶段是______。

- A.详细设计

- B.需求分析

- C.编码

- D.概要设计

-

项目管理有四方面内容,下列哪方面工作对控制重复周期最有效?______

- A.估计成本

- B.费用分配

- C.需求控制

- D.时间估计

-

信息系统设计是系统开发的重要阶段,而进行系统设计的主要依据应是______。

- A.可行性研究报告

- B.系统分析报告

- C.系统调查报告

- D.系统规划报告

-

结构化分析和设计方法是信息系统开发时常用的工程化方法,按其生命周期特征,它应属于______。

- A.螺旋模型

- B.瀑布模型

- C.喷泉模型

- D.混合模型

-

模块结构图是软件工程中结构化方法______阶段所用的描述软件的工具。

- A.项目计划

- B.需求分析

- C.系统总体设计

- D.系统详细设计

-

软件测试分为单元测试、集成测试、确认测试、系统测试4步,其中确认测试主要基于______阶段的文档来发现软件的错误。

- A.需求分析

- B.系统总体设计

- C.系统详细设计

- D.编码

-

(37)

- A.封装

- B.调用

- C.多态

- D.继承

-

在软件详细设计的编码过程中,最主要的工作就是书写语句,下列叙述中______是不合理的。

- A.尽量使用3种基本控制结构来编程

- B.不要在同一行中写多个语句

- C.使用括号清晰的表达出逻辑表达式和算术表达式的运算次序

- D.尽量使用测试条件“非”

-

(36)

- A.并发

- B.多态

- C.封装

- D.继承

-

(35)

- A.实例

- B.图

- C.关系

- D.封装

-

类是在对象之上的抽象,一个类所包含的(44)和数据描述了一组对象的共同行为和属性:对象是类的(45);不同的对象收到同一消息可以产生完全不同的结果,这一现象叫做(46);(47)是父类和子类之间共享数据和方法的机制。

(34)

- A.命令

- B.消息

- C.方法

- D.过程

-

设有一个顺序栈S,元素s1,s2,s3,s4,s5,s6依次进栈,如果6个元素的出栈顺序为s2,s3,s4,s6,s5,s1,则顺序栈的容量至少应为______。

- A.2

- B.3

- C.4

- D.5

-

现有一“遗传”关系:设x是y的父亲,则x可以把它的属性遗传给y。表示该遗传关系最适合的数据结构为______

- A.向量

- B.树

- C.图

- D.二叉树

-

下面陈述中正确的是______。

- A.串是一种特殊的线性表

- B.串的长度必须大于零

- C.串中元素只能是字母

- D.空串就是空白串

-

一组记录的关键字为(45,80,55,40,42,85),则利用快速排序的方法,以第一个记录为基准得到的一次划分结果为______。

- A.(42,40,45,55,80,85)

- B.(42,40,45,80,55,85)

- C.(40,42,45,55,80,85)

- D.(42,40,45,85,55,80)

-

对于一个具有n个结点e条边的无向图,若采用邻接表表示,则所有边链表中边结点的总数为______。

- A.e/2

- B.e

- C.2e

- D.n+e

-

在二叉树中,第i层的结点数最多可以为______。

- A.2i-1

- B.2i-1

- C.2i

- D.21-1

-

拓扑排序的图中______表示活动。

- A.顶点

- B.边

- C.图

- D.边或顶点

-

索引文件由______构成。

- A.索引表

- B.主文件

- C.索引表和主文件两部分

- D.查找表

-

程序的三种基本控制结构的共同特点是______。

- A.不能嵌套使用

- B.只能用来写简单程序

- C.已经用硬件实现

- D.只有一个入口和一个出口

-

在C语言中,下列给数组进行初始化中,______是正确的。

- A.char sl[4]="abed";

- B.char s2[]="efg";

- C.char s3[2][3]={"abc","xyz");

- D.char s4[][]={'a','b','c'};

-

下列程序设计语言中,______是一种面向事务处理的高级语言。

- A.COBOL

- B.PASCAL

- C.VC++

- D.ALGOL

-

设有5个进程提出磁盘I/O请求,要访问的磁道号依次为120,60,94,65,112,磁头当前磁道位于64,正向磁道号增加的方向寻道。若采用扫描法则依次访问的后续磁道号应为______。

- A.65,94,112,120,60

- B.60,65,94,112,120

- C.65,60,94,112,120

- D.65,120,94,65,112

-

编译过程中,对下列语句进行词法分析时,将转换为______个单词。 if x>5 then a=x;else a=-x;

- A.6

- B.8

- C.15

- D.22

-

段页式存储管理系统中,若要从内存中读取一个数据,至少需要访问______次内存。

- A.2

- B.3

- C.4

- D.5

-

在计算机系统中,产生死锁的原因是______。

- A.进程太多

- B.进程推进顺序非法

- C.资源竞争

- D.B和C都是

-

对于分时系统,当______时,进程从执行状态转变为就绪状态。

- A.时间片到

- B.出现中断事件

- C.被调度进程选中

- D.等待事件发生

-

操作系统的基本特征是并发性、共享性、______和不确定性。

- A.动态性

- B.虚拟性

- C.交互性

- D.多态性

-

可用于对标志寄存器的标志实现置位或清零的指令是______。

- A.陷阱指令

- B.串操作指令

- C.处理机控制指令

- D.数据转换指令

-

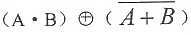

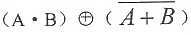

表达式

的结果是______。

的结果是______。- A.恒为0

- B.恒为1

- C.当A、B取值相同时为1

- D.当A、B取值相同时为0

-

从6个不同颜色的球中按顺序取出两个球(取出后不放回),有______种结果。

- A.2

- B.12

- C.15

- D.30

-

某计算机数据总线为8位,地址总线为10位,则CPU可以直接寻址的内存空间范围为______字节。

- A.28

- B.210

- C.22

- D.218

-

在我国,强制性地方标准编号的末四位为_____。

- A.地方标准代号

- B.标准发布序列号

- C.标准发布年代号

- D.标准发布机构号

-

甲将乙在《软件学报》上发表的文章,稍作修改就署上自己的名字,并再次在其他刊物上发表,则甲______。

- A.侵犯了乙和《软件学报》著作权

- B.侵犯了乙的著作权,但未侵犯《软件学报》的著作权

- C.侵犯了《软件学报》的著作权

- D.没有侵犯乙和《软件学报》的著作权

-

下面的安全攻击中不属于主动攻击的是______。

- A.假冒

- B.拒绝服务

- C.重放

- D.流量分析

-

在软件中设置的,能够使用户输入特殊数据后,系统可以违反正常规则运作的机制叫做______。

- A.病毒

- B.特洛伊木马

- C.陷门

- D.旁路控制

-

一数码相机的分辨率为1024×768像素,颜色深度为16,若不采用压缩存储技术,则64MB的存储卡最多可以存储______张照片。

- A.5

- B.42

- C.84

- D.22

-

流量控制功能,实质上是由______执行的。

- A.发送方

- B.接收方

- C.发送方和接收方

- D.发送方和接收方间的中间节点

-

利用下面设备______可以将一彩色图片以高精度输入到计算机中。

- A.打印机

- B.复印机

- C.扫描仪

- D.绘图仪

-

一串行接口,其波特率为4800bit/s。若采用异步传输模式,每个字符包含1位校验位和1位停止位,每秒可以传送480个字符,则字符中有效数据位为______个。

- A.6

- B.7

- C.8

- D.9

-

PC中,硬盘的寻址信息由硬盘驱动号、记录面号、磁头号、______以及交换量组成。

- A.盘片号

- B.扇区号

- C.磁道号

- D.段号

-

若八位二进制数[X1]原=01010110,[Y1]]原=00110100,[X2补=10100011,[Y2]补=11011010,则进行运算[x1]原+[Y1]原,[X2]补+[Y2]补会产生的结果是______。

- A.前者下溢,后者上溢

- B.两者都上溢

- C.两者都不会产生溢出

- D.前者上溢,后者下溢

-

将十进制数106.4375转换为二进制数为______。

- A.0101011.0111

- B.1101010.111

- C.1101010.0111

- D.0101011.111

-

______是正确的E-mail地址。

- A.mailto:Webmaster@ceiaec.org

- B.Wmailto:master@ceiaec.org

- C.http:\\www.ceiaec.org

- D.http://www.ceiaec.org/

的结果是______。

的结果是______。