软件水平考试(初级)网络管理员上午(基础知识)模拟试卷43

-

(88)

- A.painless

- B.painness

- C.paperless

- D.paperness

-

(87)

- A.update

- B.updated

- C.updates

- D.updating

-

(86)

- A.physical

- B.psycological

- C.spatial

- D.soirted

-

(85)

- A.common

- B.shared

- C.special

- D.specific

-

An Intranet is (71) the application of Internet technology within an internal or closed user group.Internets are company and not do not have a (72) connection to the Internet.Usedproperly an Internet is highly effective corporate tool,capable of regularly (73) information toempower the workforce with the information needed to perform. their roles.Used in this Way,Internet represent a step towards the (74) office.

(84)

- A.simple

- B.simply

- C.singlc

- D.singly

-

(83)

- A.网络管理者

- B.网管代理

- C.网络管理协议

- D.管理信息库

-

(82)

- A.网络管理者

- B.网管代理

- C.网络管理协议

- D.管理信息库

-

在网络管理系统中,通常采用(52)模型。在网络管理的四要素中,(53)用于记录网络甲管理对象的信息;(54)用于在管理系统与管理对象之间传递操作命令。

(81)

- A.分层

- B.管理者/代理

- C.客户机/服务器

- D.可伸缩

-

(80)

- A.不间断电源

- B.配线架

- C.信息插座

- D.地下管道敷设

-

(79)

- A.工作区子系统

- B.水平子系统

- C.垂直子系统

- D.管理子系统

-

综合布线系统由6个子系统组成,其中将用户的终端设备连接到布线系统的子系统称为(40):用于连接各层配线室,并连接主配线室的子系统为(41):设计建筑群子系统时应考虑的是(42)。

(78)

- A.工作区子系统

- B.水平子系统

- C.垂直子系统

- D.管理子系统

-

(77)

- A.三层交换

- B.通信交换

- C.信元交换

- D.线路交换

-

(76)

- A.IP

- B.网络

- C.协议

- D.MAC

-

VLAN是为解决以太网的广播和安全问题而提出的一种解决方案。划分VLAN一般有四种不同的分类方法,其中最常用的VLAN是根据(37)划分的。由于基于传统的交换机作为第二层设备,只能识别并转发(38)地址,所以要支持VLAN间的通信只能借助干具有(39)功能的网络设备。

(75)

- A.端口

- B.MAC地址

- C.网络层协议

- D.IP组播

-

(74)

- A.物理

- B.逻辑

- C.机械

- D.硬

-

线路损坏属于(57)性质的网络故障。配置错误属于(58)性质的网络故障。

(73)

- A.物理

- B.逻辑

- C.机械

- D.硬

-

(72)

- A.ActionScript

- B.VBScript

- C.LiveScript

- D.CSS

-

嵌入到Web页中的Flash动画的扩展名是(45),而用来向Flash应用程序添加交互性的语言是(46 。

(71)

- A.*.fla

- B.*.swf

- C.*.flp

- D.*.as

-

(70)

- A.芯径为10mm,光缆

- B.芯径为10mm,双绞线

- C.数据率为10Mbit/s,光缆

- D.数据率为10Mbit/s,双绞线

-

在10Base-T以太网中,网卡与集线器的连接接口标准一般采用标准(39),线缆10Base-T中 的10和T分别代表(40)。

(69)

- A.RJ-45

- B.USB

- C.BNC

- D.RS-232

-

(68)

- A.应用层

- B.传输层

- C.19际层

- D.网络接口层

-

在TCP/IP模型中,(25)处理机器之间的通信,(26)负责接收IP数据报并发送至选定的 网络。

(67)

- A.应用层

- B.传输层

- C.网际层

- D.网络接口层

-

不归零编码用电平的(21)编码,曼彻斯特编码是用电平的(22)来表示的。

(65)

- A.高低

- B.跳变

- C.转换

- D.强弱

-

(66)

- A.高低

- B.跳变

- C.转换

- D.强弱

-

(64)

- A.50

- B.100

- C.90

- D.60

-

某计算机字长为32位,存储器存取周期为100ns,则存储器的带宽为(10);若CPU执行一段程序,访问存储器1600次,访问cache400次(cache的存储周期为50s),则平均访问存储器的时间为(11)。

(63)

- A.32×106bit/s

- B.32×107bit/s

- C.107bit/s

- D.3200bit/s

-

电子政务的主要应用模式为______。

- A.G to G、G to B和G to E

- B.G to G、G to B和G to C

- C.G to E、G to B和G to C

- D.G to G、G to E和G to C

-

某用户在域名为mail.ah.edu.cn的邮件服务器上申请了一个账号,账号名为spring。那么该用户的电子邮件地址为______。

- A.mail.ah.edu.cn@spring

- B.spring@mail.ah.edu.cn

- C.spring$mail.ah.edu.cn

- D.mail.ah.edu.cn%spring

-

IE浏览器将因特网世界划分为因特网区域、本地Intranet区域、可信站点区域和受限站点区域的主要目的是______。

- A.保护自己的计算机

- B.验证Web站点

- C.避免他人假冒自己的身份

- D.避免第三方偷看传输的信息

-

下列对VTP工作模式的描述中,错误的是______。

- A.VTP Server可将VLAN的配置信息传播到本区域内其他所有交换机

- B.VTP Client不能建立、删除和修改VLAN配置信息

- C.VTP Transparent不传播也不学习其他交换机的VLAN配置信息

- D.在一个VTP域内,可设多个VIP Server、VIP Client和VIP Transparent

-

以下关于路由器配置方法的描述中,______是错误的。

- A.使用控制端口配置

- B.使用AUS端口连接一如MODEM,通过拨号远程地配置路由器

- C.使用E-mail方式远程登录到路由器上配置路由器

- D.使用TFTP服务,以复制配置文件、修改配置文件的形式配置路由器

-

下列方式中,______不能对访问站点的计算机进行限制。

- A.选择“单机”,即针对某个IP地址实施限制

- B.选择“一组计算机”,即针对某一网络标识实施限制

- C.选择“域名”,即针对某一域名实施限制

- D.选择“用户名”,即针对某一用户名实施限制

-

如果一台DHCP客户机,希望释放其租约的IP地址,应当执行______命令。

- A.ipconfig/endlease

- B.ipconfig/release

- C.route/release

- D.route/endlease

-

在Linux操作系统中告诉网络域名服务器如何查找主机名的配置文件是______。

- A./etc/host.conf

- B./etc/mtools.conf

- C./etc/resolv.conf

- D./etc/lilo.conf

-

在Linux操作系统中,用于逐屏显示文件内容的命令是______。

- A.type

- B.cp

- C.dir

- D.more

-

在Windows系统中,______不是网络服务组件。

- A.DHCP

- B.HTTP

- C.IIS

- D.DNS

-

在Linux系统中,某文件的访问权限信息为“-rwxr-xr-x”,下列对该文件说明中正确的是______。

- A.文件所有者有写权限

- B.同组用户有写权限

- C.其他用户有写权限

- D.所有用户都有写权限

-

在局域网中经常用Hub为中心组建网络,这种网络中某条路线或者节点发生故障时,其他线路或者节点______。

- A.正常工作

- B.速度加快

- C.不能工作

- D.速度变慢

-

在Windows 2003操作系统中,常用下列命令中的______命令在命令行中显示网络连接统计。

- A.netsat

- B.ping

- C.ipconfig

- D.tracert

-

下面关于Sniffer的说法不正确的是______。

- A.硬件的Sniffer被称为网络分析仪

- B.Sniffer可以防止黑客攻击网络

- C.设成混杂工作模式的网卡的数据可以经由Sniffer接收下来

- D.Sniffer能够监视网络,统计网络流量

-

SNMP代理和SNMP管理器相互进行通信时,它们必须______。

- A.在同一子网

- B.在同一个工作组

- C.在同一个域内

- D.作为同一团体成员

-

SNMP使用UDP而不使用TCP协议的原因是______。

- A.UDP协议效率较高,用它实现网络管理不会太多地增加大网络负载

- B.TCP协议不可靠,SNMP报文容易丢失

- C.UDP协议需要连接,TCP协议不需要连接

- D.UDP协议可靠,所以传输SNMP报文更容易

-

一台主机要解析WWW.abc.edu.cn的IP地址,如果这台主机配置的域名服务器为202.120.66.68,因特网顶级服务器为11.2.8.6,而存储www.abc.edu.cn与其IP地址对应关系的域名服务器为202.113.16.10,那么这台主机解析该域名通常首先查询______。

- A.202.120.66.68域名服务器

- B.11.2.8.6域名服务器

- C.202.113.16.10域名服务器

- D.不能确定,可以从这3个域名服务器中任选一个

-

在网络管理中,通常需要监控网络内各设备的状态和连接关系,同时对设备的参数进行设置。这些工作归属于______的功能域。

- A.配置管理

- B.故障管理

- C.安全管理

- D.性能管理

-

计算机的某种病毒仅包围宿主程序,并不修改宿主程序,当宿主程序运行时,该病毒程序也随之进入内存,该病毒属于的病毒基本类型中的______。

- A.操作系统型

- B.外壳型

- C.源码型

- D.入侵型

-

下列关于入侵监测和防火墙的叙述中,正确的是______。

- A.两者没有区别

- B.防火墙安装在网络外部

- C.实时入侵检测能够对付内部攻击

- D.防火墙主要是防止内部网络攻击

-

目前,防火墙技术没有的功能是______。

- A.过滤数据包

- B.路由技术

- C.应用层代理

- D.清除病毒

-

关于对称加密和非对称加密的说法,正确的是______。

- A.对称加密的密钥长,容易被破解

- B.对称加密的加密密钥可以公开,而解密密钥必须保密

- C.非对称加密算法保密性好,适合对文件加密

- D.非对称加密的加密密钥可以公开,而解密密钥必须保密

-

A在网络上向B发送消息,如果仅需保证数据的完整性,可以采用下面的______实现的。

- A.身份认证技术

- B.信息摘要技术

- C.防火墙技术

- D.加密技术

-

根据美国国防部和国家标准局的《可信计算机系统评测标准》,标记安全保护的安全级别为______。

- A.A1

- B.B1

- C.B2

- D.B3

-

从计算机安全属性对网络攻击进行分类,阻断攻击是针对______的攻击。

- A.机密性

- B.完整性

- C.可用性

- D.可审计性

-

“<title >science</title>”是一个XML元素的定义,其中元素标记的属性值是______,

- A.title

- B.style

- C.italic

- D.science

-

在网页中创建一个如下图所示的表单控件的HTML代码是______。

- A.<input type="text"name="T1"size="20">

- B.<textarea rows="1"name="T1"cols="20"></textarea>

- C.<inputtype="radio"value="T1"checkedname="R1">

- D.<select size="1"name="T1"></select>

-

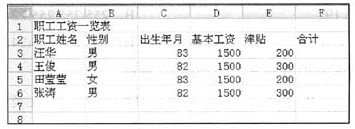

在网页中创建如下图所示的表单控制的HTML代码是______。

- A.性别:<input name="rbsex"type="radio"value="男"checked="cbecked"/>男<input name="rbsex"type="radio"value="女"/>女

- B.性别:<input name="rbsex"type="radio"value="男"checked="checked"/>男<input name="rbsex"type="checkbox"value="女"/>女

- C.性别:<input name="rbsex"type="checkbox"value="男"checked="checked=">男<input name="rbsex"type="radio"value="女"/>女

- D.性别:<input name="rbsex"type="checkbox"value="男"checked="checked=">男<input name="rbsex"type="checkbox"value="女"/>女

-

HTML中的分行标记是______。

- A.<htm1>

- B.<title>

- C.<br>

- D.<p>

-

关于下列两行HTML码,描述正确的是______。 <a href="image.gif">picture</a> <IMG nClick=over(this) title=放大 src="image.gif"alt="picture">

- A.前者是在网页中直接显示图片,后者是将图片链接到网页

- B.前者是将图片链接到网页,后者是在网页中直接显示图片

- C.两者都是在网页中直接显示图片

- D.两者都是将图片链接到网页

-

______是指在与发送端处于同一边的接收端处所感应到的从发送线对感应过来的串扰信号。

- A.衰减量

- B.近端串扰

- C.传输延迟

- D.回波损耗

-

在浏览WWW服务器netlab.abc.edu.cn的index.htm1页面时,如果可以看到一幅图像和听到一段音乐,那么,在netlab.abc.edu.cn服务器中______。

- A.这幅图像数据和这段音乐数据都存储在indcx.htm1文件中

- B.这幅图像数据存储在indcx.html文件中,而这段音乐数据以独立的文件存储

- C.这段音乐数据存储在indcx.htm1文件中,而这幅图像数据以独立的文件存储

- D.这幅图像数据和这段音乐数据都以独立的文件存储

-

利用______可以很方便地实现虚拟局域网。

- A.路由器

- B.以太网交换机

- C.中继器

- D.网卡

-

高速无线LAN包含了:802.11a、802.11b、802.11g。实践中______运行速度几乎为11Mbit/s。

- A.802.11a

- B.802.11b

- C.802.11g

- D.802.11b和802.11g

-

对于千兆以太网1000BASE-LX标准使用的单模光纤最大长度为______。

- A.300米

- B.550米

- C.3000米

- D.5000米

-

使用FTP可传送任何类型的文件,在进行文件传送时,FTP客户机和服务器之间要建立两个连接:控制连接和______。

- A.TCP连接

- B.网络连接

- C.数据连接

- D.IP连接

-

IEEE802参考模型中的MAC子层和LLC子层合起来对应于OSI参考中的______。

- A.物理层

- B.数据链路层

- C.网络层

- D.传输层

-

某企业分配给人事部的IP地址块为10.0.11.0/27,分配给企划部的IP地址块为10.0.11.32/27,分配给市场部的IP地址块为10.0.11.64/26,那么这三个地址块经过聚合后的地址为______。

- A.10.0.11.0/25

- B.10.0.11.0/26

- C.10.0.11.64/25

- D.10.0.11.64/26

-

在Internet域名系统中,gov通常表示______。

- A.商业组织

- B.教育机构

- C.政府部门

- D.非赢利性组织

-

在IP协议中用来进行组播的IP地址是______地址。

- A.A类

- B.C类

- C.D类

- D.E类

-

在IPv4向IPv6过渡的方案中,当IPv6数据报进入IPv4网络时,将IPv6数据报封装成为IPv4数据报进行传输的方案是______。

- A.双协议栈

- B.多协议栈

- C.协议路由器

- D.隧道技术

-

ARP为地址解析协议。关于ARP的下列说法中,正确的是______。

- A.ARP的作用是将IP地址转换为物理地址

- B.ARP的作用是将域名转换为IP地址

- C.ARP的作用是将IP地址转换为域名

- D.ARP的作用是将物理地址转换为IP地址

-

IP地址块168.192.33.125/27的子网掩码可写为______。

- A.255.255.255.192

- B.255.255.255.224

- C.255.255.255.240

- D.255.255.255.248

-

TCP/IP网络的体系结构分为应用层、传输层、网络互连层和网络接口层。属于传输层协议的是______,

- A.TCP和ICMP

- B.IP和FTP

- C.TCP和UDP

- D.ICMP和UDP

-

集线器和交换机都是网络连接中的重要物理器件。下列关于集线器和交换机的说法中,正确的是______。

- A.都工件在OSI参考模型中的物理层

- B.都容易产生广播风暴

- C.集线器每个端口独占一条带宽

- D.交换机每个端口独占一条带宽

-

通常在光纤传输中使用的多路复用技术是______。

- A.WDM

- B.TDM

- C.CDMA

- D.STDM

-

E1载波(欧洲标准)的数据传输率为______。

- A.1Mbps

- B.10Mbps

- C.1.544Mbps

- D.2.048Mbps

-

差分曼彻斯特编码规定“1”表示______。

- A.高电平

- B.比特开始和中间均跳变

- C.只在比特中间跳变

- D.低电平

-

设信道的码元速率为300波特,采用4相DPSK调制,则信道的数据速率为______bit/s。

- A.300

- B.600

- C.800

- D.1000

-

与多模光纤相比较,单模光纤具有______等特点。

- A.较高的传输率、较长的传输距离、较高的成本

- B.较低的传输率、较短的传输距离、较高的成本

- C.较高的传输率、较短的传输距离、较低的成本

- D.较低的传输率、较长的传输距离、较低的成本

-

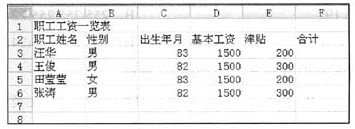

某公司员工信息如下图所示,每月的工资包括基本工资和津贴两部分,若要在D7单元格中计算基本工资的平均值,则D3单元格中填入______。

- A.=AVG(D3+D4+D5+D6)

- B.=COUNT(D3,D4,D5,D6)

- C.=AVG(D3,D4,D5,D6)

- D.=SUM(D3:D6)

-

《计算机软件保护条例》中不受保护的是______。

- A.计算机程序

- B.程序设计说明书

- C.用户手册

- D.程序设计思想

-

下列作业调度算法中,作业平均周转时间最短的是______。

- A.先来先服务

- B.最高响应比优先

- C.优先级法

- D.短作业优先

-

在Windows中,用“创建快捷方式”创建的图标______。

- A.可以是任何文件或文件夹

- B.只能是可执行的程序或程序组

- C.只能是单个文件

- D.只能是程序文件和文档文件

-

对于计算机系统的MTBF和M丌日的说法中,正确的是______。

- A.MTBF反映了系统的可靠性

- B.MTTR反映了系统的故障率

- C.MTTR反映了系统的安全性

- D.MTTR反映了保密性

-

目前,国际化标准制定的有关视频压缩编码标准中,______主要应用于虚拟现实、远程教育、交互式视频等。

- A.MPEG-1

- B.H.261

- C.MPEG-2

- D.MPEG-4

-

编译程序在语法分析中能检查出______错误。

- A.死循环

- B.数据下标越界

- C.非法标识符

- D.运算符与运算对象类型不匹配

-

一数码相机的分辨率为1024×768像素,颜色深度为16,若不采用压缩存储技术,则64MB的存儲卡最多可以存储______张照片。

- A.5

- B.42

- C.84

- D.22

-

将操作数所在内存单元的地址放在寄存器中的寻址方式为______。

- A.直接寻址

- B.寄存器寻址

- C.寄存器间接寻址

- D.存储器间接寻址

-

下列对RISC的说法中,不正确的是______。

- A.指令长度固定

- B.指令种类少

- C.寻址方式少

- D.不适合流水线操作

-

计算机处理中断时,为了使进程能正确返回中断点,系统必须保存当前处理机状态字标志寄存器和______的值.

- A.程序计数器PC

- B.累加器

- C.数据寄存器

- D.基地址

-

将十进制数106.4375转换为二进制数为______。

- A.01011011.0111

- B.1101010.11

- C.1101010.0111

- D.0101011.111