2013年上半年软考《数据库系统工程师》上午模拟试卷一

-

(70)

- A.n+4

- B.n+8

- C.n+12

- D.n+16

-

(69)

- A.n+4

- B.n+8

- C.n+12

- D.n+16

-

(67)

- A.EAFCBD

- B.EFACDB

- C.EABCFD

- D.EACBDF

-

(68)

- A.n+9

- B.n+10

- C.n+12

- D.n+13

-

一棵查找二叉树,其结点A,B,C,D,E,F依次存放在一个起始地址为n(假定地址以字节为单位顺序编号)的连续区域中,每个结点占4个字节:前2个字节存放结点值,后2个字节依次放左指针、右指针。若该查找二叉树的根结点为万,则它的一种可能的前序遍历为(54),相应的层次遍历为(55)。在以上两种遍历情况下,结点C的左指针LC的存放地址为(56), LC的内容为(57)。结点A的右指针凡的内容为(58)。

- A.EAFCBD

- B.EFACDB

- C.EABCFD

- D.EACBDF

-

(65)

- A.用指针方式存储有n个结点的二叉树,至少要有n+1个指针

- B.m阶B树中,每个非叶子结点的后件个数大于等于

- C.m阶B树中,具有k个后件的结点,必含有k-1个键值

- D.平衡树一定是丰满树

-

(63)

- A.B树

- B.B+树

- C.丰满树

- D.穿线树

-

(64)

- A.B树

- B.平衡树

- C.非平衡树

- D.穿线树

-

(62)

- A.路径和

- B.内部路径长度

- C.总深度

- D.深度和

-

(60)

- A.顺序

- B.链接

- C.散列

- D.索引

-

二叉树的前序、中序和后序遍历法最适合采用(49)来实现。查找树中,由根结点到所有其他结点的路径长度的总和称为(50),而使上述路径长度总和达到最小的树称为(51),它一定是(52)。在关于树的几个叙述中,只有(53)是正确的。

- A.递归程序

- B.迭代程序

- C.队列操作

- D.栈操作

-

(57)

- A.无向树

- B.无向图

- C.有向图

- D.有向树

-

(58)

- A.转移矩阵

- B.邻接矩阵

- C.状态矩阵

- D.优先矩阵

-

(59)

- A.顺序

- B.链接

- C.散列

- D.分块

-

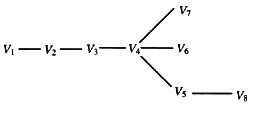

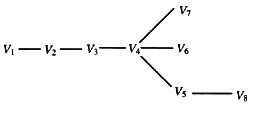

给定数据结构(V,E),V为结点的有限集合,V={V1,V2,V3,V4,V5,V6,V7,V8),E是V上关系的集合。E={<V1,V2>,<V3,V4>,<V5,V8>,<V5,V6>,<V1,V3>,<V4,V7>,<V4,V5>,<V2,V4>,<V4,V6>),它所对应的图形是(44),这是(45)。

图的存储结构主要有邻接表和(46),若用邻接表来存储一个图,则需要保存一个(47)存储的结点表和若干个(48)上存储的关系表(又称边表)。

- A.

- B.

- C.

- D.

- A.

-

(55)

-

(54)

-

(52)

-

(53)

-

(50)

- A.PBQHCJ

- B.PBHCJQ

- C.BCHJPQ

- D.CJHBQP

- E.BHCJQP

-

在图4-14中,(39)是非简单图,(40)是完全图,(41)和(42)都是哈密尔顿图,其中(41)又是欧拉图,(43)是树。

-

(48)

- A.1003

- B.1004

- C.100A

- D.1009

- E.1006

-

(49)

- A.PBQHCJ

- B.PBHCJQ

- C.BCHJPQ

- D.CJHBQP

- E.BHCJQP

-

(47)

- A.1003

- B.1004

- C.100C

- D.1009

- E.1006

-

一棵二叉排序树可顺序存放在一组物理上相邻的存储区中,每个结点及左、右指针依次分别放在该存储区的3个连续单元中。现对一棵结点按字母的字典顺序构成的二叉排序树从根结点户开始顺序放在一个存储区中,结果如图4-13所示。其中Li为第i个结点的左指针,Ri为第i个结点的右指针,则L2应为(34),L4应为(35),R1应为(36)。该二叉排序树的前序遍历序列为(37),后序遍历序列为(38)。

- A.1006

- B.1004

- C.100A

- D.1009

- E.1006

-

(45)

- A.O(1)

- B.O(nlog2n)

- C.O(n)

- D.O(n2)

- E.O(log2n)

-

(43)

- A.O(1)

- B.O(nlog2n)

- C.O(n)

- D.O(n2)

- E.O(n(log2n)2)

-

(44)

- A.O(1)

- B.O(nlog2n)

- C.O(n)

- D.O(n2)

- E.O(n(log2n)2)

-

(42)

- A.O(1)

- B.O(nlog2n)

- C.O(n)

- D.O(n2)

- E.O(n(log2n)2)

-

对由n个记录所组成的有序关键码排序时,下列各常用排序算法的平均比较次数分别是:二路归并排序为(29),冒泡排序(30),快速排序为(31)。其中,归并排序和快速排序所需要的辅助存储分别是(32)和(33)。

- A.O(1)

- B.O(nlog2n)

- C.O(n)

- D.O(n2)

- E.O(n(log2n)2)

-

(40)

- A.F,H,C,D,P,A,M,Q,R,S,Y,X

- B.P,A,C,S,Q,D,F,X,R,H,M,Y

- C.A,D,C,R,F,Q,M,S,Y,P,H,X

- D.H,C,P,A,M,S,R,D,F,X,Y

- E.H,Q,C,Y,A,P,M,S,D,R,F,X

-

(39)

- A.F,H,C,D,P,A,M,Q,R,S,Y,X

- B.P,A,C,S,Q,D,F,X,R,H,M,Y

- C.A,D,C,R,F,Q,M,S,Y,P,H,X

- D.H,C,P,A,M,S,R,D,F,X,Y

- E.H,Q,C,Y,A,P,M,S,D,R,F,X

-

(38)

- A.F,H,C,D,P,A,M,Q,R,S,Y,X

- B.P,A,C,S,Q,D,F,X,R,H,M,Y

- C.A,D,C,R,F,Q,M,S,Y,P,H,X

- D.H,C,P,A,M,S,R,D,F,X,Y

- E.H,Q,C,Y,A,P,M,S,D,R,F,X

-

(37)

- A.F,H,C,D,P,A,M,Q,R,S,Y,X

- B.P,A,C,S,Q,D,F,X,R,H,M,Y

- C.A,D,C,R,F,Q,M,S,Y,P,H,X

- D.H,C,P,A,M,S,R,D,F,X,Y

- E.H,Q,C,Y,A,P,M,S,D,R,F,X

-

(35)

- A.O(1)

- B.O(log2n)

- C.O(log2n2)

- D.O(nlog2n)

- E.O(n)

-

在内排序的过程中,通常需要对待排序的关键码集合进行多遍扫描。采用不同排序方法,会产生不同的排序中间结果。设要将序列{Q,H,C,Y,P,A,M,S,R,D,F, X}中的关键码按字母的升序重新排列,则(24)是冒泡排序一趟扫描的结果,(25)是初始步长为4的希尔排序一趟扫描的结果,(26)是两路归并(合并)排序一趟扫描的结果,(27)是以第一个元素为分界元素的快速排序一趟扫描的结果,(28)是堆排序初始建堆的结果。

- A.F,H,C,D,P,A,M,Q,R,S,Y,X

- B.P,A,C,S,Q,D,F,X,R,H,M,Y

- C.A,D,C,R,F,Q,M,S,Y,P,H,X

- D.H,C,P,A,M,S,R,D,F,X,Y

- E.H,Q,C,Y,A,P,M,S,D,R,F,X

-

(34)

- A.O(1)

- B.O(log2n)

- C.O(log2n2)

- D.O(nlog2n)

- E.O(n)

-

(32)

- A.O(1)

- B.O(log2n)

- C.O(log2n2)

- D.O(nlog2n)

- E.O(n)

-

(33)

- A.O(1)

- B.O(log2n)

- C.O(log2n2)

- D.O(nlog2n)

- E.O(n)

-

在查找算法中,可用平均查找长度(记为ASL)来衡量一个查找算法的优劣,其定义为:

此处Pi为表中第i个记录被查找的概率,Ci为查找第i个记录时同关键字比较的次数,n为表中记录数。

以下叙述中均假定每一个记录被查找的概率相等,即Pi=//n(i=1,2,…,n)。当表中的记录连续存储在一个一维数组中时,可采用顺序查找与折半查找方法(折半查找要求表是按关键字有序排列的)。顺序查找时的ASL为(19),折半查找时的ASL为(20)。记录的关键字有序时,用二叉排序树查找记录,在最坏的情况下,ASL为(21)。当二叉排序树是一棵平衡树时,ASL为(22)。在平衡树上删除一个结点后可以通过旋转使其平衡,最坏的情形下需(23)次旋转。

- A.O(1)

- B.O(log2n)

- C.O(log2n2)

- D.O(nlog2n)

- E.O(n)

-

(30)

- A.

- B.

- C.

- A.

-

(27)

- A.FGILJMKH

- B.FGILJKHM

- C.FGILJKMH

- D.FGHMILJK

- E.FGHILJKM

-

(28)

- A.

- B.

- C.

- A.

-

(29)

- A.FGILJMKH

- B.FGILJKHM

- C.FGILJKMH

- D.FGHMILJK

- E.FGHILJKM

-

(25)

- A.2.8

- B.3.4

- C.3.8

- D.4.2

-

已知某图的邻接表如图4-12所示。

①此邻接表所对应的无向图为(14)。

②此图由F开始的深度优先遍历为(15)。

③此图由9开始的深度优先遍历的支撑树为(16)。

④此图由F开始的广度优先遍历为(17)。

⑤此图由9开始的广度优先遍历的支撑树为(18)。

- A.

- B.

- C.

- A.

-

(23)

- A.504

- B.507

- C.508

- D.510

-

某计算机有14条指令,其使用频度分别如表1-2所示。

这14条指令的指令操作码用等长码方式编码,其编码的码长至少为(20)位。若只用两种码长的扩展操作码编码,其平均码长至少为(21)位。

- A.3

- B.4

- C.5

- D.6

-

(21)

- A.直接寻址

- B.立即寻址

- C.寄存器寻址

- D.间接寻址

-

假设每一条指令都可以分解为取指、分析和执行三步。已知取指时间t取指=4△t,分析时间t分析=3△t,执行时间t执行=5△t。如果按串行方式执行完100条指令,需要(18)At。如果按照流水线方式执行,执行完100条指令需要(19)△t。

- A.1190

- B.1195

- C.1200

- D.1205

-

在指令系统的各种寻址方式中,获取操作数最快的方式是(16)。若操作数的地址包含在指令中,则属于(17)方式。

- A.直接寻址

- B.立即寻址

- C.寄存器寻址

- D.间接寻址

-

在计算机中,最适合进行数字加减运算的数字编码是(4),最适合表示浮点数阶码的数字编码是(5)。

- A.原码

- B.反码

- C.补码

- D.移码

-

(19)

- A.原码

- B.反码

- C.补码

- D.移码

-

电子邮件应用程序利用POP3协议(27)。

- A.创建邮件

- B.加密邮件

- C.发送邮件

- D.接收邮件

-

网页中代码<input type=text name="foo" size=20>定义了(26)。

- A.一个单选框

- B.一个单行文本输入框

- C.一个提交按钮

- D.一个使用图像的提交按钮

-

在Windows操作系统中,采用(21)命令来测试到达目标所经过的路由器数目及IP地址。

- A.ping

- B.tracert

- C.atp

- D.nslookup

-

以下关于DHCP服务的说法中正确的是(22)。

- A.在一个子网内只能设置一台DHCP服务器,以防止冲突

- B.在默认情况下,客户机采用最先到达的DHCP服务器分配的IP地址

- C.使用DHCP服务,无法保证某台计算机使用固定IP地址

- D.客户端在配置时必须指明DHCP服务器IP地址,才能获得DHCP服务

-

在FTP协议中,控制连接是由(25)主动建立的。

- A.服务器端

- B.客户端

- C.操作系统

- D.服务提供商

-

关于ARP表,以下描述中正确的是(19)。

- A.提供常用目标地址的快捷方式来减少网络流量

- B.用于建立IP地址到MAC地址的映射’

- C.用于在各个子网之间进行路由选择

- D.用于进行应用层信息的转换

-

分配给某校园网的地址块是202.105.192.0/18,该校园网包含(20)个C类网络。

- A.6

- B.14

- C.30

- D.62

-

下列行为不属于网络攻击的是(17)。

- A.连续不停Ping某台主机

- B.发送带病毒和木马的电子邮件

- C.向多个邮箱群发一封电子邮件

- D.暴力破解服务器密码

-

关于路由器,下列说法中错误的是(18)。

- A.路由器可以隔离子网,抑制广播风暴

- B.路由器可以实现网络地址转换

- C.路由器可以提供可靠性不同的多条路由选择

- D.路由器只能实现点对点的传输

-

某校园网用户无法访问外部站点210.102.58.74,管理人员在Windows操作系统中可以使用(16)判断故障发生在校园网内还是校园网外。

- A.ping 210.102.58.74

- B.tracert 210.102.58.74

- C.netstat 210.102.58.74

- D.arp 210.102.58.74

-

驻留在多个网络设备上的程序在短时间内同时产生大量的请求消息冲击某Web服务器,导致该服务器不堪重负,无法正常响应其他合法用户的请求,这属于(12)。

- A.网上冲浪

- B.中间人攻击

- C.DDoS攻击

- D.MAC攻击

-

与多模光纤相比较,单模光纤具()等特点。

- A.较高的传输率、较长的传输距离、较高的成本

- B.较低的传输率、较短的传输距离、较高的成本

- C.较高的传输率、较短的传输距离、较低的成本

- D.较低的传输率、较长的传输距离、较低的成本

-

以下选项中,可以用于Internet信息服务器远程管理的是(7)。

- A.Telnet

- B.RAS

- C.FTP

- D.SMTP

-

在TCP/IP网络中,为各种公共服务保留的端口号范围是(8)。

- A.1~255

- B.1~1023

- C.1~1024

- D.1~65535

-

在以下网络应用中,要求带宽最高的应用是(9)。

- A.可视电话

- B.数字电视

- C.拨号上网

- D.收发邮件

-

以太网100Base-TX标准规定的传输介质是(1)。

- A.3类UTP

- B.5类UTP

- C.单模光纤

- D.多模光纤

-

将双绞线制作成交叉线(一端按ELA/TIA568A线序,另一端按ELA/TIA568B线序),该双绞线连接的两个设备可为(4)。

- A.网卡与网卡

- B.网卡与交换机

- C.网卡与集线器

- D.交换机的以太口与下一级交换机的UPLINK口