单选

下面关于双钥密码体制的说法中,错误的是()

相关试题

-

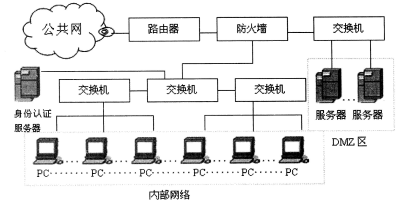

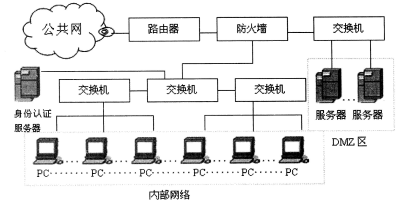

根据下图所示网络安全解决方案需求分析,试给出与其相应的网络安全解决方案设计。

-

列举恶意代码的防范方法。

-

简述入侵检测系统的分析过程。

-

防火墙的主要功能有哪些?

-

按照网络安全漏洞的可利用方式来划分,漏洞探测技术可以分为信息型漏洞探测和____两种。

-

—般地,入侵检测系统需要解决两个问题,一是如何充分并可靠地提取描述行为特征的 数据,二是如何根据特征数据,高效并准确地判定____。

-

静电对电子设备的损害有:隐蔽性、 、随机性和复杂性。

-

加密主要是为了隐蔽信息的内容,而认证的三个主要目的是: 、身份认证、消息 的序号和操作时间认证。

-

对计算机网络安全构成威胁的因素概括起来可分为:偶发因素、自然灾害和 。

-

网络安全体系结构通常由 、检测、响应和恢复等手段构成。

相关试卷

2005年初级经济师考试《旅游经济专

所属类型:真题考试2021-03-22

初级旅游经济师试题及答案一

所属类型:模拟考试2021-03-22

初级旅游经济师试题及答案二

所属类型:模拟考试2021-03-22

2005年初级经济师考试《邮电经济专

所属类型:真题考试2021-03-22

初级经济师试题及答案1(邮电经济)

所属类型:模拟考试2021-03-22

初级经济师试题及答案1(保险经济)

所属类型:模拟考试2021-03-22

初级经济师试题及答案2(邮电经济)

所属类型:模拟考试2021-03-22

初级经济师试题及答案2(保险经济)

所属类型:模拟考试2021-03-22

初级经济师试题及答案3(保险经济)

所属类型:模拟考试2021-03-22

2014年经济师初级考试真题《建筑经

所属类型:真题考试2021-03-22