软件水平考试(中级)网络工程师上午(基础知识)试题模拟试卷18

-

(136)

- A.path

- B.rout

- C.circuit

- D.way

-

(134)

- A.collision

- B.congestion

- C.drop

- D.delay

-

(135)

- A.flow

- B.admission

- C.traffic

- D.time

-

(133)

- A.packets

- B.cells

- C.message

- D.files

-

In low-speed network, it is usually adequate to wait for congestion to occur and then react to it by telling the source of packets to slow down. In high-speed networks, this approach often works poorly, because in the(71)between sending the notification and notification arriving at the source, thousands of additional(72)may arrive. In ATM network, a major tool for preventing(73)is(74)control. When a host wants a new virtual(75),it must describe the traffic to be offered and the service expected.

- A.interval

- B.time

- C.slot

- D.delay

-

(131)

- A.quality

- B.Traffic

- C.services

- D.route

-

(130)

- A.flow table

- B.flow label

- C.rout table

- D.Tag table

-

(129)

- A.source

- B.resources

- C.route

- D.Entry

-

To a router, a flow is a(66)of packets that share the same Characterstics, such as traveling the same(67),using the same(68),having the same kind of security, and so on. A router that supports the handling of flow labels has a(69)table. The table has an entry for each active flow label; each entry defines the(70)required by the corresponding flow label.

- A.sequence

- B.stream

- C.Queues

- D.flow

-

(128)

- A.path

- B.rout

- C.circuit

- D.way

-

(126)

- A.十六

- B.十

- C.八

- D.二

-

(125)

- A.{0,0}

- B.{128,主机号}

- C.{10,主机号}

- D.{168,-1}

-

(124)

- A.{0,0}

- B.{127,主机号}

- C.{10,主机号}

- D.{192,-1}

-

(123)

- A.{0,0}

- B.(127,主机号)

- C.{10,主机号}

- D.{网络号,-1}

-

(121)

- A.没有跳步数的限制

- B.更快的收敛性

- C.扩大了网络规模

- D.更低的路由开销

-

IPv4地址可以划分为{网络号,主机号}两部分。在下面的地址标记中,用0表示所有比特为0,用-1表示所有比特为1。以下选项中,(61)不能作为目标地址,(62)不能作为源地址,(63)只能用于本机测试,(64)用于内部网络。IPv6使用了更大的地址空间,每个地址占有128比特,为方便网络管理人员阅读和管理,采用(65)进制数加冒号的表示方法。

- A.{0,0}

- B.{127,主机号}

- C.{10,主机号}

- D.{网络号,-1}

-

(119)

- A.<Ctrl>+<Break>

- B.<Ctrl>+<Alt>+<6>

- C.<Ctrl>+<Alt>+<Del>

- D.<Ctrl>+<Shift>+<Del>

-

(120)

- A.Email客户端软件

- B.Internet浏览器软件

- C.IP电视组播

- D.日历软件

-

(118)

- A.ping

- B.traceroute

- C.tracert

- D.routeprint

-

以下Windows命令中,可以用于验证端系统地址的是(56);可以用于识别分组传送路径的是(57);如果要终止一个ping会话,正确的操作是(58)。以下应用中,对网络带宽性能影响最大的应用是(59)。OSPF和RIP都是Internet中的路由协议,与RIP相比,OSPF有许多优点,但(60)不是OSPF的优点。

- A.ping

- B.arp-a

- C.tracert

- D.telnet

-

(116)

- A.解析库及参数

- B.程序及参数

- C.协议及顺序

- D.服务及顺序

-

(115)

- A.named

- B.address

- C.nat

- D.resolvcr

-

(114)

- A.存放主机名字和域名

- B.仅用于由IP地址查找域名

- C.仅用于由域名查找IP地址

- D.实现主机名字与IP地址的互查

-

在Linux网络配置中,可以通过运行(51)命令来设置主机名字;在不使用DNS和NIS进行地址解析时,为保证解析器能找到主机的IP地址,必须将所使用的主机名字写入(52)文件中;解析器的功能是(53);Linux中提供名字服务的程序是(54);配置文件"host.conf"的主要作用是规定解析器所使用的(55)。

- A.rout

- B.ping

- C.host

- D.hosmame

-

(113)

- A./etc/networks

- B./etc/hosts

- C./etc/configs

- D./etc/address

-

(111)

- A.本站的时钟

- B.输入信号的时钟

- C.信号固有的时钟

- D.环上固有的时钟

-

(109)

- A.25%.

- B.50%.

- C.80%.

- D.100%.

-

(110)

- A.带锁相环电路的分布式时钟

- B.带锁相环电路的集中式时钟

- C.带弹性缓冲器的分布式时钟

- D.带弹性缓冲器的集中式时钟

-

FDDI的基本编码方法是(46),在此基础上采用(47)编码以获得足够多的同步信息,这样使编码效率提高到(48)。为了消除环网中的时钟偏移,FDDI使用了(49)方案,并规定进入站点缓冲器的数据时钟由输入信号的时钟确定,缓冲器的输出时钟信号由(50)确定。

- A.Manchester

- B.差分Manchester

- C.NRZ

- D.NRZ-I

-

(108)

- A.4B/5B

- B.5B/6B

- C.8B6T

- D.MLT-3

-

(106)

- A.TDM

- B.FDM

- C.WDM

- D.ATDM

-

(104)

- A.S/0.7C+2tPHY+8tR

- B.2S/0.7C+2tPHY+8tR

- C.2S/0.7C+tPHY+8tR

- D.2S/0.7C+2tPHY+4tR

-

(105)

- A.高速度、短距离、高成本、粗芯线

- B.高速度、长距离、低成本、粗芯线

- C.高速度、短距离、低成本、细芯线

- D.高速度、长距离、高成本、细芯线

-

局域网中使用的传输介质有双绞线、同轴电缆和光纤等。10BASE-T采用3类UTP,规定从收发端到有源集线器的距离不超过(41)m。100BASE-TX把数据传输速率提高了 10倍,同时网络的覆盖范围(42)。假设tPHY表示工作站的物理层时延,C表示光速,S表示网段长度,tR表示中继器的时延,在10BASE-5最大配置的情况下,冲突时槽约等于(43)。光纤分为单模光纤和多模光纤,与多模光纤相比,单模光纤的主要特点是(44),为了充分利用其容量,可使用(45)技术同时传输多路信号。

- A.100

- B.185

- C.300

- D.1000

-

(103)

- A.保持不变

- B.缩小了

- C.扩大了

- D.没有限制

-

(101)

- A.两个地区之间

- B.两个子网之间

- C.一对主机之间

- D.一个机器内部

-

(100)

- A.局域网

- B.以太网

- C.令牌环网

- D.光纤网

-

(98)

- A.RC6和SHA

- B.RC6和MD4

- C.MD5和RC6

- D.MD5和SHA

-

(99)

- A.authPriv

- B.authNoPriv

- C.noAuthNoPriv

- D.all

-

SNMPv1是一个不安全的协议,管理站(Manager)与代理(Agent)之间通过(36)进行身份认证,由于认证信息没有加密,所以是不安全的。1998年公布的SNMPv3定义了基于用户的安全模型USM,其中的认证模块结合(37)算法形成认证协议,产生一个96bit的报文摘要。SNMPv3还定义了基于视图的访问控制模型VACM。在这个模型中,用户被分成组,属于同一组的用户可以有不同的安全级别,其中(38)是最高安全级别。RPC1757定义的RMON管理信息库是对MIB-2的扩充,其中的统计组记录(39)的管理信息,而矩阵组则记录(40)的通信情况。

- A.团体名

- B.用户名ID

- C.访问权限

- D.访问控制

-

(95)

- A.邮件明文

- B.IDEA密钥

- C.邮件明文和报文摘要

- D.报文摘要

-

(96)

- A.向对方打电话索取公钥

- B.从权威认证机构获取对方的公钥

- C.制造一个公钥发给对方

- D.向对方发一个明文索取公钥

-

(94)

- A.256

- B.160

- C.128

- D.96

-

(93)

- A.两种算法互相取长补短,从而提高了信息的保密性

- B.可以组合成一种新的加密算法,从而避免专利技术的困扰

- C.既有RSA体系的快捷性,又有IDEA算法的保密性

- D.既有RSA体系的保密性,又有IDEA算法的快捷性

-

RSA是一种基于(31)原理的公钥加密算法。网络上广泛使用的PGP协议采用 RSA和IDEA两种加密算法组成链式加密体系,这种方案的优点是(32)。POP还可以对电子邮件进行认证,认证机制是用MD5算法产生(33)位的报文摘要,发送方用自己的 RSA私钥对(34)进行加密,附加在邮件中进行传送。如果发送方要向一个陌生人发送保密信息,又没有对方的公钥,那么他可以(35)。

- A.大素数分解

- B.椭圆曲线

- C.背包问题

- D.离散对数

-

(90)

- A.借用别人的p地址

- B.任意选取一个IP地址

- C.在特定网段中选取一个IP地址

- D.不使用IP地址

-

(91)

- A.TCP

- B.UDP

- C.IP

- D.ARP

-

(89)

- A.自动分配

- B.动态分配

- C.人工分配

- D.静态分配

-

(88)

- A.使用DHCP协议的路由器

- B.转发DHCP报文的主机或路由器

- C.可访问到的DHCP主机

- D.专用的服务器

-

动态主机配置协议DHCP是对BOOTP协议的扩充,DHCP与BOOTP的主要区别是 DHCP具有(26)机制。DHCP协议支持的中继代理(Relay Agent)是(27),它可以在不同的网段之间传送报文。DHCP具有多种地址分配方案,对于移动终端(比如笔记本电脑)最适合的分配方案是(28)。使用Windows2000操作系统的DHCP客户机,如果启动时无法与DHCP服务器通信,它将(29)。因为DHCP报文是装入(30)数据单元中传送的,所以它是不安全的。

- A.动态地址绑定和租约

- B.报文扩充

- C.配置参数提交

- D.中继代理

-

(86)

- A.A类

- B.B类

- C.C类

- D.D类

-

(85)

- A.实时、恒定比特率、面向连接

- B.实时、可变比特率、面向连接

- C.非实时、恒定比特率、无连接

- D.非实时、恒定比特率、面向连接

-

(84)

- A.AAL1

- B.AAL2

- C.AAL3

- D.AAL4

-

(83)

- A.PMD和TC

- B.PMD和SAR

- C.CS和SAR

- D.CS和TC

-

ATM网络的协议数据单元称为(21)。ATM适配层分为两个子层,这两个子层是(22)子层。(23)是对应于A类业务的ATM适配层,它提供的业务特点是(24)。如果要传送IP数据报,则需要(25)的支持。

- A.帧

- B.信元

- C.分组

- D.报文

-

(81)

- A.CRC-12

- B.CRC-CCITT

- C.CRC-16

- D.CRC-32

-

(80)

- A.3

- B.4

- C.5

- D.6

-

(79)

- A.d-1

- B.d+1

- C.2d-1

- D.2d+1

-

码是一些码字组成的集合。一对码字之间的海明距离是(16),一个码的海明距离是所有不同码字的海明距离的(17)。如果要检查出d位错,那么码的海明距离是(18)。如果信息长度为5位,要求纠正1位错,按照海明编码,需要增加的校验位是(19)。以太网中使用的校验码标准是(20)。

- A.码字之间不同的位数

- B.两个码字之间相同的位数

- C.两个码字的校验和之和

- D.两个码字的校验和之差

-

(78)

- A.平均值

- B.最大值

- C.最小值

- D.任意值

-

(76)

- A.10Mbit/s

- B.2Mbit/s

- C.1.5Mbit/s

- D.1Mbit/s

-

(74)

- A.固定接入和虚拟拨号

- B.专线接入和VLAN接入

- C.固定接入和VLAN接入

- D.专线接入和虚拟拨号

-

(75)

- A.ATM

- B.PSTN

- C.HFC

- D.FRN

-

(73)

- A.8Mbit/s

- B.4Mbit/s

- C.2Mbit/s

- D.1.5Mbit/s

-

非对称数字用户线ADSL是采用(11)调制通过双绞线向用户提供宽带业务、交互式数据业务和普通电话服务的接入技术,其上行速率为640Kbit/s~1Mbit/s,下行速率为 1Mbit/s~(12),有效传输距离为3-5km。ADSL接入互联网的两种方式是:(13)。

CableModem又叫线缆调制解调器,它可以连接用户家中的PC和(14)网络。Cable Modem的最高上行速率可达(15),下行速率则更高,彻底解决了由于声音、图像传输而引起的阻塞。

- A.TDM

- B.FDM

- C.WDM

- D.CDM

-

(70)

- A.DCD

- B.TD

- C.RTS

- D.DSR

-

(71)

- A.CTS

- B.DTR

- C.RD

- D.RI

-

(69)

- A.-3~-15V

- B.+3~+15V

- C.+5~+15V

- D.-5~-15V

-

物理层的电气特性有多种标准,其中,CCITT的V.11建议中规定(6)。常用的 EIA RS-232接口的电气特性与CCITT的(7)兼容,在这种电路中,数据“1”的接口电平规定为(8)。在RS-232定义的接口线中,(9)表示计算机请求发送数据,(10)表示计算机准备接收数据。

- A.发送器采用非平衡方式工作,接收器采用平衡方式工作

- B.发送器采用平衡方式工作,接收器采用非平衡方式工作

- C.发送器和接收器都采用非平衡方式工作

- D.发送器和接收器都采用平衡方式工作

-

(68)

- A.V.10

- B.V.11

- C.V.24

- D.V.28

-

(65)

- A.用户地址

- B.网络地址

- C.端口地址

- D.网卡地址

-

(66)

- A.网络号和端口号

- B.网络号和主机地址

- C.超网号和子网号

- D.超网号和端口地址

-

(64)

- A.控制信息和用户数据

- B.接口信息和用户数据

- C.接口信息和控制信息

- D.控制信息和校验信息

-

在OSI参考模型中,物理层的功能是(1)等。实体在一次交互作用中传送的信息单位称为(2),它包括(3)两部分。上下邻层实体之间的接口称为服务访问点(SAP),网络层的服务访问点也称为(4),通常分为(5)两部分。

- A.建立和释放连接

- B.透明地传输比特流

- C.在物理实体间传送数据帧

- D.发送和接收用户数据

-

(63)

- A.接口数据单元

- B.服务数据单元

- C.协议数据单元

- D.交互数据单元

-

SOA(面向服务架构体系结构)的(65)部分,明确了支持开发和实施服务及业务流程所需要的网络、服务器、存储、信息工具、集成工具和流程自动化工具等。

- A.定义业务流程

- B.SOA结构和模式

- C.SOA基础架构

- D.SOA开发程序

-

《计算机病毒防治管理办法》是由( )部门发布的。

- A.信息产业部

- B.邮电部

- C.国务院

- D.公安部

-

一个故障已经被发现,而且也被排除了,为了检查修改是否引起了其他故障,这时应该进行(63)。

- A.程序走查

- B.退化测试

- C.软件评审

- D.接收测试

-

一项网络工程的建设流程通常由

①对现有网络的体系结构进行分析,

②网络需求分析,

③确定网络物理结构,

④确定网络逻辑结构,

⑤安装、测试和维护等5阶段组成,

根据网络开发设计的过程,对这5个阶段的先后排序正确的是()。

- A.①②③④⑤

- B.②①④③⑤

- C.①②④③⑤

- D.②①③④⑤

-

某校园网工程项目在工程实施过程中,监理工程师收到承建单位的隐蔽工程检验申请后,首先对质量证明资料进行审查,并与(60)在规定的时间内到现场检查。

- A.设计单位代表和建设单位代表

- B.项目技术负责人和相关施工人员

- C.承建单位代表和项目技术负责人

- D.承建单位专职质检员和相关施工人员

-

在Linux下进行DNS服务时,(57)文件规定了解析使用的服务及服务的顺序,例如可以通过在该文件中加入“Order hosts,DNS,NIS”设定先访问DNS再访问NIS的域名解析顺序。

- A./etc/host.conf

- B./etc/resolv.conf

- C./etc/dns.conf

- D./ete/named.conf

-

在普通用户家庭中,利用ADSL G.lite的最高速率的30%下载一个100MB文件需要的最短时间约(58)秒。

- A.200

- B.1600

- C.1678

- D.16778

-

Linux系统可以通过手工编辑配置文件达到对系统进行配置的目的,例如将/etc/inted.conf文件中“#FTP Stream TCP nowait root/usr/sbin/tcpd in.ftpd -1 -a”前的“#”去掉就可以开启FTP服务。修改(56)文件可对允许访问FTP服务的主机范围进行限制。

- A./etc/access.conf

- B./etc/host.conf

- C./etc/inted.conf

- D./etc/hosts.allow

-

IP认证头是一种安全机制,以下不是它为IP数据包提供的安全服务的是(55)。

- A.保密性

- B.防重放攻击保护

- C.数据源认证

- D.五连接完整性

-

某公司与客户进行商业电子邮件沟通时采用了安全电子邮件技术对邮件内容进行加密和数字签名。以下关于MD5报文摘要的说法中错误的是(54)。

- A.不同输入邮件计算出的摘要长度相同

- B.根据摘要无法还原出原邮件

- C.由邮件计算出其摘要的时间非常短

- D.不同的邮件可能生成相同的摘要

-

为了检测系统是否有木马侵入,可以使用Windows操作系统的()命令查看当前的活动连接端口。

- A.ipconfig/all

- B.ping 127.0.0.1

- C.netstat-an

- D.nslookup

-

以下关于防火墙技术的描述,说法错误的是(52)。

- A.防火墙可以对请求服务的用户进行控制

- B.防火墙可以对用户如何使用特定服务进行控制

- C.防火墙可以对网络攻击进行反向追踪

- D.防火墙可以对网络服务类型进行控制

-

张三收到了客户李四发来的含数字签名的电子邮件,他不能通过验证数字签名来确认的信息有(51)。

- A.邮件在传送过程中是否加密

- B.邮件是否被窜改

- C.邮件是否被假冒

- D.邮件的发送者是否是李四

-

对218.33.129.0/24、218.33.130.0/24、218.33.131.0/24、218.33.132.0/24和218.33.133.0/24这5条路由进行路由汇聚,能覆盖这5条路由的IP地址是(49)。

- A.218.33.128.0/21

- B.218.33.129.0/22

- C.218.33.130.0/23

- D.218.33.131.0/20

-

在Linux操作系统中,使用( )命令可进行IPv6协议的路由跟踪。

- A.tracert ipv6

- B.route ipv6

- C.traceroute6

- D.traceroute ipv6

-

某公司组建VPN虚拟专用网时使用一个C类地址块192.168.10.0/24来进行IP地址管理。如果该公司的某一个子公司的子网掩码为255.255.255.192,那么该子公司可分配的主机地址范围是(48)~192.168.10.190。

- A.192.168.10.127

- B.192.168.10.128

- C.192.168.10.129

- D.192.168.10.130

-

在Windows操作系统中,别名为“Localhost”的IP地址是(47)。

- A.0.0.0.0

- B.127.0.0.1

- C.224.0.0.1

- D.255.255.255.255

-

借用一个C类IP地址的3位主机号部分划分子网,那么每个子网可分配的主机地址数是(46)台。

- A.30

- B.32

- C.62

- D.64

-

如果查询系统服务变量sysServices的命令为:snmputil get 192.168.0.110 public 1.7.0,则采用下列命令: snmputil(45)192.168.0.110 public 1.7也可达到查询变量sysServices的目的。

- A.get

- B.set

- C.getnext

- D.trap

-

RMONv2引入了(44),使得管理站轮询监视器时,监视器每次只返回那些自上一次查询以来改变了的值。

- A.监视器配置功能组

- B.主机时间表

- C.外部对象索引

- D.时间过滤器索引

-

SNMPv2表的状态列有6种取值,管理站不可以便用set操作设置的状态是(43)。

- A.noReady

- B.notInservice

- C.createAndGo

- D.destroy

-

通过SNMP可以获得网络中各种设备的状态信息,还能对网络设备进行控制。在Windows Server 2003中可以采用IPSec来保护SNMP通信,如果密钥交换设置采用“主密钥完全向前保密(PFS)(P)”,则“身份验证和生成密钥间隔”默认值为480分钟和(42)个会话。

- A.1

- B.2

- C.161

- D.162

-

简单网络管理协议SNMPv2定义用于计算收到的分组数或字节数的Counter64数据类型,其特性是(41)。

- A.单增归零

- B.可增减归零

- C.单增不归零

- D.可增减不归零

-

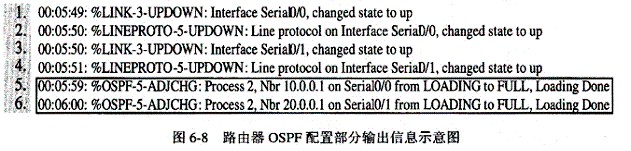

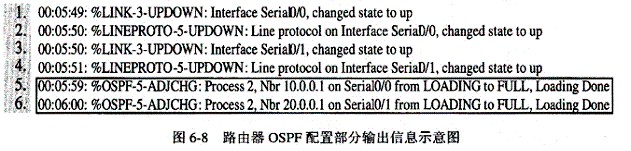

如果在某台路由器上配置了OSPF协议,且在OSPF配置模式下运行(40)命令,控制台将显示出如图6-8所示的配置信息。

- A.show ip ospf neighbor detail

- B.show ip ospf database

- C.debug ip ospf packet

- D.log-adjacency-changes

-

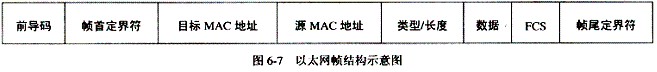

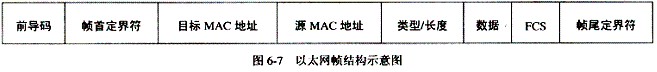

利用IEEE 802.1Q VLAN中继协议进行不同VLAN之间数据的路由时,需要在原有的以太网帧中加入4字节的IEEE 802.1Q字段。该新增的字段将添加到如图6-7所示的以太网帧示意图中的(39)之间的位置上。

- A.帧首定界符与目标MAC地址

- B.源MAC地址与类型/长度

- C.类型/长度与数据

- D.帧校验序列(FCS)与帧尾定界符

-

交换机配置时,所键入的配置命令可以使用缩写形式。在Switch模式下,如果键入con,则表示(38)。

- A.console

- B.connect

- C.condition

- D.configure

-

进行VLAN间路由的配置时,当交换机收到(37)的数据时,并不改变此帧的结构,即并不给此帧打标记而是直接传送。

- A.VLAN 0

- B.VLAN 1

- C.VLAN 4095

- D.VLAN 4096

-

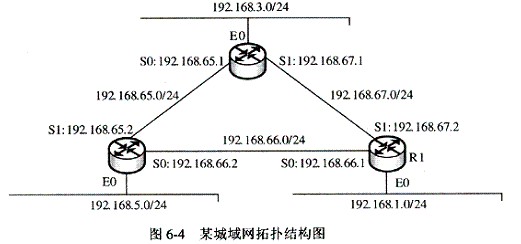

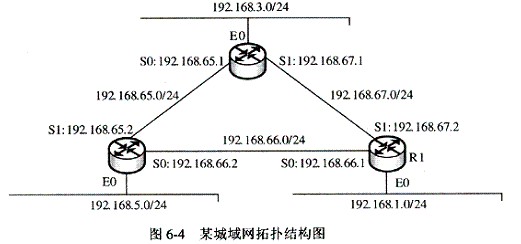

某局域网通过两台路由器划分为3个子网,拓扑结构和地址分配如图6-6所示。为路由器R1的e0端口设置一条到达192.168.3.0/24网段的默认路由的配置语句是(36)。

- A.R1(config-if)ip route 0.0.0.0 255.255.255.255 192.168.3.1

- B.R1(config-if)ip route 0.0.0.0 0.0.0.0 192.168.3.1

- C.R1(config)ip route 0.0.0.0 0.0.0.0 192.168.2.2

- D.R1(config)ip route 0.0.0.0 255.255.255.255 192.168.2.2

-

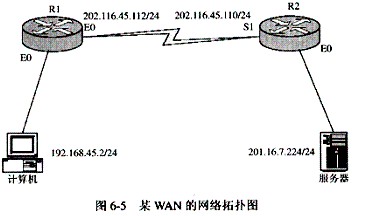

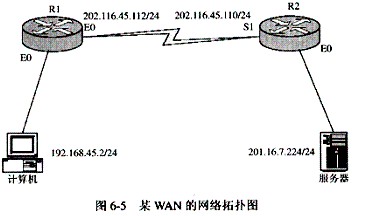

如图6-5所示的网络拓扑图中,要禁止图中IP地址为192.168.45.2的计算机访问IP地址为201.16.7.224服务器的FTP服务,在路由器R1全局配置模式下完成此功能所定义的访问控制列表是(35)。

- A.access-list 115 deny ftp 192.168.45.2 255.0.0.0 201.16.7.224 0.0.0.255 eq 21

- B.access-list 115 deny top 192.168.45.2 255.0.0.0 201.16.7.224 0.0.0.255 eq 20

- C.access-list 115 deny udp host 192.168.45.2 201.16.7.224 0.0.0.255 eq 21

- D.access-list 115 deny tcp 192.168.45.2 0.0.0.255 host 201.16.7.224 eq 21

-

在图6-4所示的网络拓扑结构图中,路由器R1接收到一个源IP地址为192.168.66.65、目的IP地址为192.168.3.66的IP数据报,那么它将把此IP数据报投递到IP地址为(34)的路由器端口上。

- A.192.168.65.1

- B.192.168.66.1

- C.192.168.67.2

- D.192.168.67.1

-

某路由器节点A存放着如表6-1所示的路由信息,根据当前的路由信息计算节点A到节点D的路由可能为(33)。

- A.A—E—C—D

- B.A—B—F—D

- C.A—B—C—E—F—D

- D.A—E—C—B—F—D

-

为避免路由信息被重复发送,需要对路由信息包进行编号。如果网络中每台路由器每秒钟传送一次路由信息,为确保路由信息包的编号在1个月内不重复使用,则编号的最短长度应为(31)位。

- A.10

- B.20

- C.21

- D.22

-

启用了OSPF协议的路由器通过(32)分组提供发送者到邻节点的通路状态。

- A.LSU

- B.LSR

- C.HELLO

- D.KEEPALIVE

-

Internet网是开放的、由众多网络互联而成的全球计算机网络,其结构具有良好扩充性的主要原因在于它(30)。

- A.基于C/S结构,具有单向依赖性

- B.基于星形结构,结点之间无依赖性

- C.基于B/S结构,具有层次性和单向依赖性

- D.基于树形结构,具有层次性和单向依赖性

-

IP交换是一种利用交换硬件快速传送IP分组的技术。IP交换机的信令使用了IFMP和GSMP两个协议,其中,IFMP报文封装在(29)中进行广播发送。

- A.IPv4分组

- B.IPv6分组

- C.ATM信元

- D.TCP数据段

-

基于IEEE802.3标准的网络采用二进制指数退避算法和(28)的介质访问控制方法。

- A.非坚持CSMA

- B.P-坚持CSMA

- C.Q-坚持CSMA

- D.1-坚持CSMA

-

在ISDN的配置中,T参考点位于(27)之间。

- A.非ISDN终端与TA设备

- B.ISDN终端与NT2设备

- C.NT1设备与NT2设备

- D.ISDN交换系统与NT2设备

-

X.25网络的数据链路层使用LAPB的协议标准。在扩展模式下,该协议标准允许在收到应答前连续发送(26)帧数据。

- A.8

- B.32

- C.64

- D.128

-

CSMA/CD在CSMA的基础上增加了冲突检测功能。网络中的某个发送站点一旦检测到冲突,它就立即停止发送,并发出一串冲突码,其他站点都会(25)。

- A.相继竞争发送权

- B.处于待发送状态

- C.接收到JAM信号

- D.相继竞争接收权

-

基于TCP/IP协议族的互联网服务中,IP协议提供主机之间分组传输的服务类型是(23)。

- A.可靠、面向连接

- B.可靠、无连接

- C.不可靠、面向连接

- D.不可靠、无连接

-

TCP协议为了实现可靠的服务,采用三次握手协议来建立连接。另外,其协议规定,在确认信息中捎带(24)的序号以减少通信量。

- A.正在发送的报文

- B.下一个将要发送的报文

- C.下一个希望接收的报文

- D.上一个已接收的报文

-

地址FF02::2属于IPv6的(22)地址类型。

- A.单播地址(unicast address)

- B.组播地址(multicast address)

- C.任意播地址(anycast address)

- D.广播地址(broadcast address)

-

在网络通信系统中,通常ILD是(20)使用的设备。

- A.STDM

- B.ATDM

- C.FDM

- D.WDM

-

路由信息协议(RIP)更新路由表的依据是:若相邻路由器RouterB说“我到目的网络Y的距离为N”,则收到此信息的路由器RouterA就知道:“若将下一站路由器选为RouterB,则我到网络Y的距离为(21)”。

- A.1

- B.N-1

- C.N

- D.N+1

-

当作为RS-232接口标准中DCE设备的MODEM和作为DTE设备的计算机相连时,MODEM收到呼叫信号后向计算机发送的信号是(19)。

- A.载波检测

- B.振铃指示

- C.DTE就绪

- D.DCE就绪

-

UDP协议是一种不可靠、无连接的传输层协议,其报头长度为(18)。

- A.32bit

- B.64bit

- C.128bit

- D.512bit

-

在应用TCP/IP协议族的网络中,为各种公共服务保留的传输层端口号范围是(17)。

- A.1~255

- B.1~1023

- C.1~1024

- D.1~65535

-

属于在实时操作系统任务间低级的通信方式是(15)。

- A.共享内存

- B.PV操作

- C.消息传递

- D.管道通信

-

当对多路信号进行FSK调制时,调制后各信号的频谱(16),因此信号到达接收端后可通过带通滤波器分离各路信号。

- A.相同

- B.连续

- C.部分重叠

- D.不重叠且不连续

-

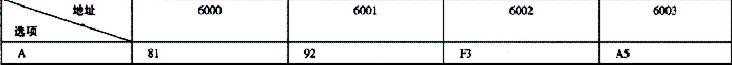

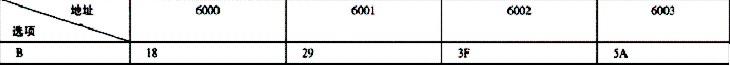

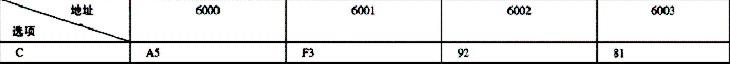

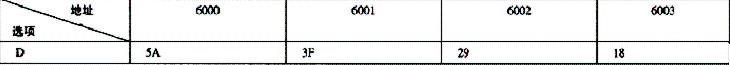

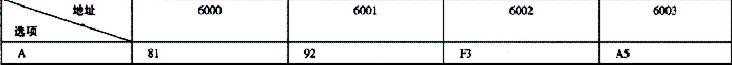

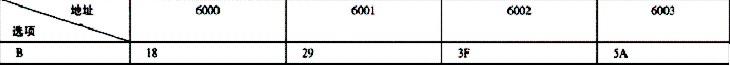

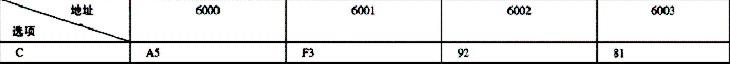

若在一个32位字长的微处理器上定义了1个int类型的常量a=0x8192F3A5,按大端存储法存放于0x6000内存地址处,以下选项正确表达这种存放顺序的是(14)。

- A.

- B.

- C.

- D.

- A.

-

进行存储解决方案选择时,以下说法错误的是(13)。

- A.NAND Flash的读取速度比NOR Flash快一些

- B.NAND Flash的写入速度比NOR Flash快一些

- C.NAND Flash的擦除速度比NOR Flash快一些

- D.NAND Flash的写入操作需要先进行擦除操作

-

在关于计算机性能的评价的下列说法中,错误的叙述是(12)。

- A.微处理器主频高的机器比主频低的机器速度快

- B.平均指令执行速度(MIPS)能正确反映计算机执行实际程序的速度

- C.基准程序测试法能比较全面地反映实际运行情况,但各个基准程序测试的重点不一样

- D.EEMBC测试基于每秒钟算法执行的次数和编译代码大小的统计结果

-

测试是保证软件质量的重要手段。根据国家标准GB 8566-88《计算机软件开发规范》的规定,应该在(10)阶段制定系统测试计划。

- A.需求分析

- B.概要设计

- C.详细设计

- D.系统测试

-

下面关于RISC与CISC计算机的论述中,不正确的是(11)。

- A.RISC计算机采用优化的编译程序,有效地支持高级语言

- B.RISC计算机尽量少用通用寄存器,把芯片面积留给微程序

- C.CISC计算机可以对存储器和寄存器进行算术和逻辑操作

- D.CISC计算机编码长度可变,寻址方式种类丰富

-

软件开发中的瀑布模型典型地刻画了软件生存周期各个阶段的划分,与其最相适应的软件开发方法是(9)。

- A.构件化方法

- B.结构化方法

- C.面向对象方法

- D.快速原型方法

-

在CMM软件过程的成熟度模型的(8)级别上,管理和工程的软件过程已经文档化、标准化,并综合成整个软件开发组织的标准软件过程。

- A.定义级

- B.管理级

- C.优化级

- D.可重复级

-

带256MB存储卡的数码相机拍摄分辨率设定为1600×1200像素,颜色深度为24位,若不采用压缩存储技术,则最多可以存储(7)张照片。

- A.46

- B.47

- C.44

- D.51

-

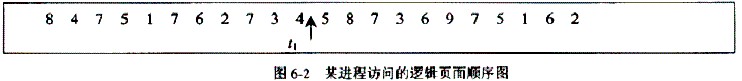

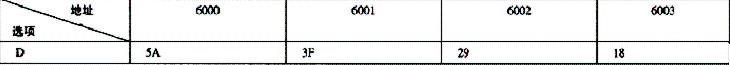

根据程序局部性理论,Denning提出了工作集理论。如果用3位二进制数表示窗口尺寸,在某一段时间内进程所访问的逻辑页面顺序如图6-2所示,那么在t1时刻的工作集是()。

- A.{3,5,6,7,8,9}

- B.{1,2,3,4,5,6,7}

- C.{5,1,7,6,2,7,3,4}

- D.{5,8,7,3,6,9,7,5}

-

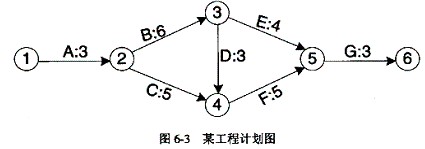

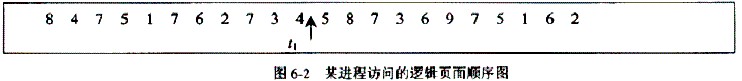

某工程计划如图6-3所示,弧上的标记为作业编码及其需要的完成时间(天),作业F最迟开始时间需在第(6)天开始。

- A.8

- B.12

- C.13

- D.17

-

16个微处理器的编号分别为0、1、2、3、…、15,采用四维立方体单级互连函数为Cube3时,7号微处理器与(4)号微处理器相连接。

- A.3

- B.7

- C.13

- D.15

-

以下取得操作数速度最快的寻址方式是(1)。

- A.基址寻址

- B.寄存器寻址

- C.立即数寻址

- D.存储器间接寻址